Внутриигровые боты

В этой главе мы рассмотрим внутриигровых ботов. Сначала познакомимся с инструментами для их разработки. Большая часть этих инструментов нужна для анализа игрового приложения, в которое должен встраиваться бот. Затем мы рассмотрим структуру памяти типичного процесса в ОС Windows. Научимся методам поиска, чтения и записи переменных в работающее игровое приложение. После этого разработаем простого бота для игры Diablo 2, чтобы закрепить полученные знания. В конце главы, мы рассмотрим алгоритмы защиты от внутриигровых ботов.

Инструменты для разработки

Разработка внутриигровых ботов происходит на более низком уровне по сравнению с кликерами. В ней приходится оперировать простыми абстракциями ОС. Поэтому наши инструменты будут сложнее, чем в прошлой главе.

Язык программирования

В этой главе мы будем использовать только язык C++. Для компиляции и работы с кодом рекомендую вам бесплатную IDE Microsoft Visual Studio вместо открытого набора инструментов MinGW. Проблема в том, что MinGW плохо интегрируется с некоторыми Windows библиотеками (например dbghelp.dll). Вы можете пробовать компилировать примеры этой главы с MinGW, но будьте готовы переключиться на Visual Studio IDE.

Чтобы запустить последнюю версию Visual Studio IDE, обновите браузер Microsoft Edge.

Для доступа к Windows Native API и линковки с системной библиотекой ntdll.dll вам понадобится Windows SDK.

Отладчики

Отладчик – это инструмент для тестирования и поиска ошибок в приложениях. Обычно им пользуются разработчики программ для исправления своего кода. Однако у отладчиков есть возможности, которые оказываются полезными для исследования чужих приложений.

Бесплатный отладчик OllyDbg мы будем активно использовать на протяжении всей главы. Простой и понятный интерфейс пользователя является его главным преимуществом. Также OllyDbg предоставляет широкие возможности для анализа Windows приложений без исходного кода. Главный его недостаток заключается в поддержке только 32-битный приложений. Рекомендую вам использовать последнюю версию OllyDbg 2.0.

Отладчик с открытым исходным кодом x64dbg поддерживает и 32-битные, и 64-битные приложения. Некоторые возможности OllyDbg в нём отсутствуют, поэтому часть вычислений вам придётся делать самостоятельно. Я рекомендую использовать x64dbg только для отладки 64-битных приложений и OllyDbg в остальных случаях.

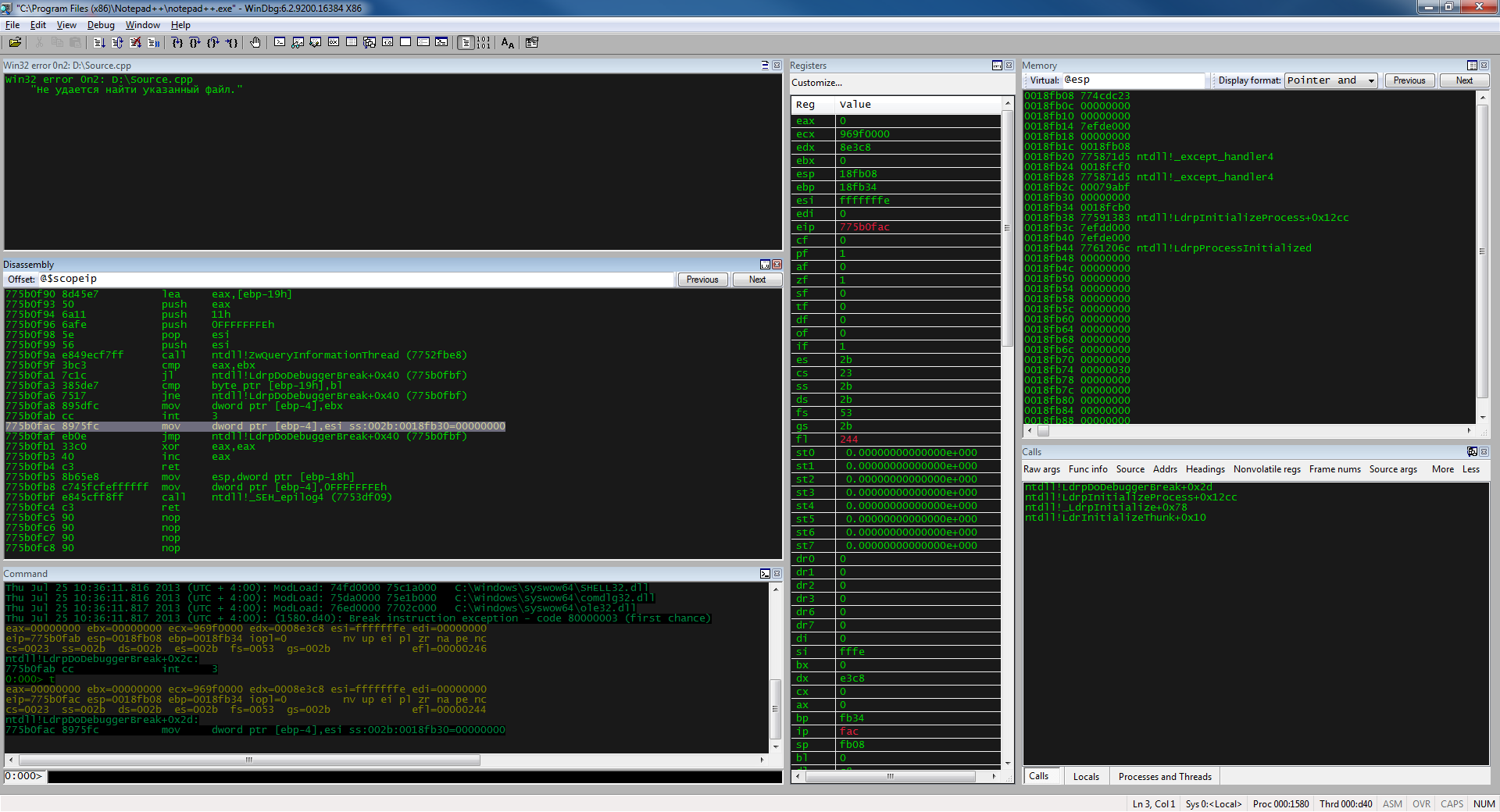

WinDbg – многоцелевой бесплатный отладчик для работы с пользовательскими приложениями, драйверами устройств, системными библиотеками и ядром ОС. Он предоставляет некоторые возможности недоступные в OllyDbg и x64dbg, а также поддерживает 32 и 64-битные приложения. Единственный серьёзный недостаток WinDbg заключается в неудобном пользовательском интерфейсе. Эта проблема частично решается с помощью настройки рабочего окружения, которая делает его визуально похожим на OllyDbg. К сожалению, большинство возможностей WinDbg всё равно будут доступны только из командной строки.

Для настройки рабочего окружения WinDbg выполните следующие действия:

- Скачайте архив с настройкой.

- Распакуйте полученный архив

windbg-workspace-master.zipв папкуthemes(темы) отладчика. Путь к ней по умолчанию:

C:\Program Files (x86)\Windows Kits\8.1\Debuggers\x64\themes.

3. Среди скопированных файлов найдите и запустите windbg.reg. Затем нажмите кнопку “Yes” в диалоге подтверждения.

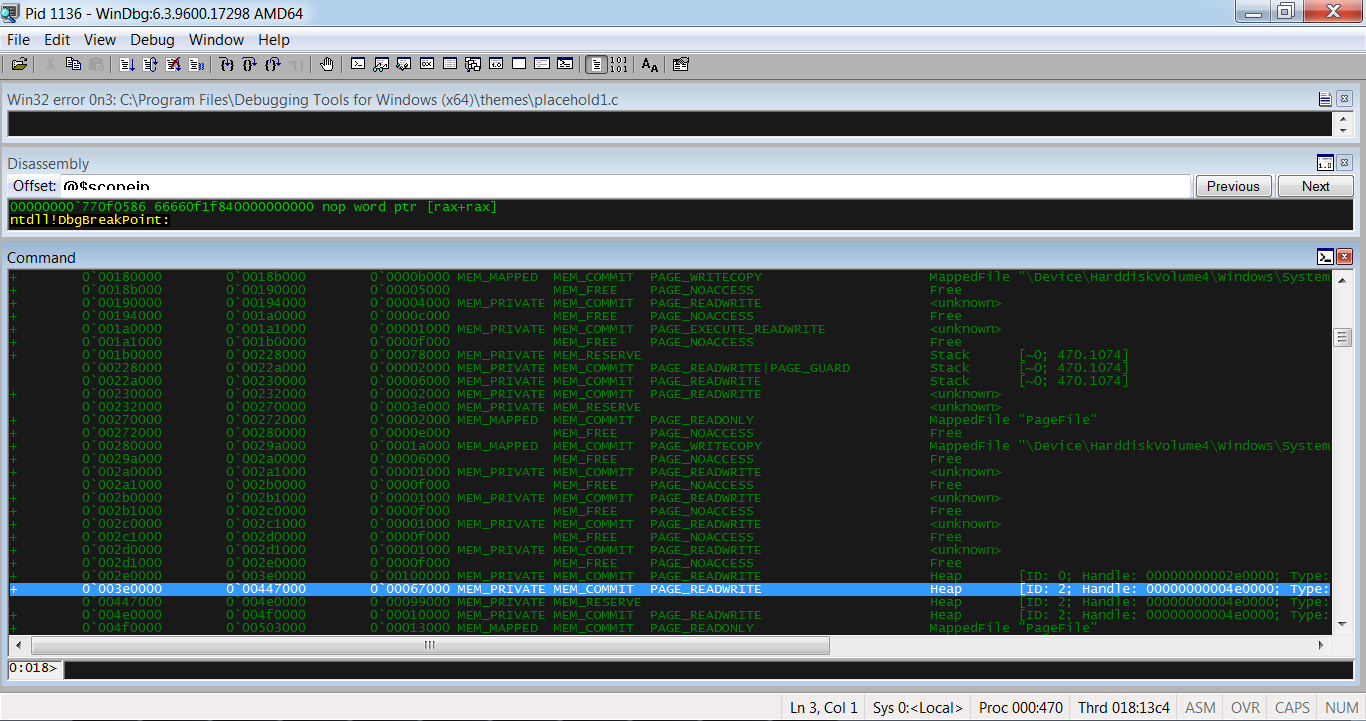

После настройки окно WinDbg будет выглядеть как на иллюстрации 3-1.

Инструменты для анализа памяти

Помимо отладчика нам понадобится приложение для анализа памяти запущенного процесса.

Инструмент с открытым исходным кодом Cheat Engine предоставляет функции сканера памяти, отладчика и Hex-редактора (редактор бинарных файлов). Мы будем использовать Cheat Engine в основном как сканер для поиска адреса переменной в памяти процесса и модификации её значения. Более подробно этот инструмент описан в руководстве пользователя.

HeapMemView – бесплатный инструмент для анализа сегментов динамической памяти (heap, иногда переводится как “куча”), выделенных процессом. HeapMemView имеет две версии: для 32 и 64-битных приложений. В некоторых случаях он будет нам полезен.

Организация памяти процесса

Организация памяти процессов ОС Windows рассмотрена во многих книгах и статьях. Мы изучим только те аспекты этого вопроса, которые имеют отношение к поиску переменных в памяти, а также чтению и записи их значений.

Адресное пространство процесса

Исполняемый EXE-файл и запущенный процесс ОС – это не одно и то же. Файл – это некоторые данные, записанные на устройство хранения информации (например жёсткий диск). Исполняемый файл содержит инструкции (или машинный код), которые выполняет процессор без каких либо дополнительных преобразований.

Когда вы запускаете EXE-файл, для его исполнения ОС нужно выполнить несколько шагов. Во-первых, прочитать его содержимое с устройства хранения и записать в оперативную память (random-access memory или RAM). Благодаря этому процессор получает намного более быстрый доступ к инструкциям из файла, поскольку скорость его интерфейса с RAM на несколько порядков выше чем с любым диском.

Когда содержимое файла записано в оперативную память, ОС загружает туда же все необходимые для его работы динамические библиотеки. После этого шага, процесс готов к выполнению. Поскольку все современные ОС для компьютеров и телефонов многозадачные, несколько процессов могут исполняться параллельно. Параллельность в данном случае не означает одновременность. То есть если у компьютера один процессор с одним ядром, он будет переключаться между процессами. В таком случае говорят о распределении процессорного времени. В многозадачных ОС этим занимается специальная программа планировщик (scheduler). Благодаря ей каждый процесс получает единицы времени (тики или секунды) в зависимости от своего приоритета.

Чем занимается запущенный процесс? Чтобы ответить на этот вопрос, заглянем в типичный исполняемый файл. В основном он содержит алгоритмы обработки и интерпретации каких-то данных. Следовательно, большая часть работы процесса заключается в манипуляции данными.

Где процесс хранит свои данные? Мы уже знаем, что ОС всегда загружает исполняемые инструкции в оперативную память. В случае данных, сам процесс может свободно выбрать место их хранения: жёсткий диск, оперативная память или даже удалённый компьютер (например игровой сервер подключённый по сети). Большая часть данных, необходимых во время работы процесса копируются в оперативную память для ускорения доступа к ней. Поэтому, именно в RAM мы можем прочитать состояния игровых объектов. Они будут доступны на протяжении всего времени выполнения (runtime) процесса.

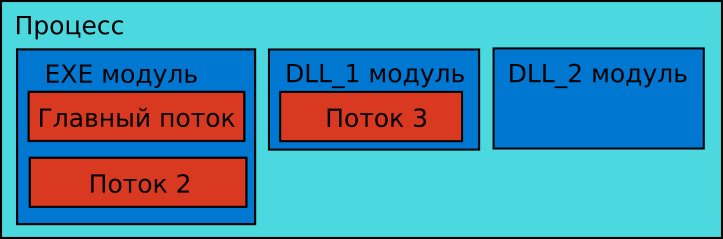

Иллюстрация 3-2 демонстрирует элементы типичного процесса. Как правило, он состоит из нескольких модулей. Обязательным из них является EXE, который содержит все инструкции и данные, загруженные из исполняемого файла. Другие модули (обозначенные DLL_1 и DLL_2) соответствуют библиотекам, функции которых вызываются из EXE.

Все Windows приложения используют как минимум одну системную библиотеку, которая предоставляет доступ к WinAPI-функциям. Даже если вы не пользуетесь WinAPI явно в своей программе, компилятор вставляет вызовы ExitProcess и VirtualQuery автоматически в ходе компиляции. Они отвечают за корректное завершение процесса и управление его памятью.

Мы рассмотрели исполняемый файл и запущенный процесс. Теперь поговорим о библиотеках с функциями. Они делятся на два типа: динамически подключаемые (dynamic-link libraries или DLL) и статически подключаемые (static libraries). Главное различие между ними заключается во времени разрешения зависимостей. Когда исполняемый файл использует функцию библиотеки, говорят, что он от неё зависит.

Статически подключаемые библиотеки должны быть доступны в момент компиляции. Программа компоновщик собирает их и исполняемый файл в единый выходной файл. Таким образом, EXE-модуль на иллюстрации 3-2 содержит машинный код и статических библиотек, и исполняемого файла.

Динамически подключаемые библиотеки также должны быть доступны в момент компиляции. Однако, результирующий файл на выходе компоновщика не содержит их машинный код. Вместо этого ОС ищет и загружает эти DLL библиотеки в момент запуска приложения. Если найти их не удалось, приложение завершает свою работу с ошибкой. На иллюстрации 3-2 у процесса есть два модуля DLL, соответствующие динамическим библиотекам.

Рассмотрим, как CPU выполняет инструкции процесса. Эти инструкции – элементарные шаги более сложных высокоуровневых алгоритмов. Результат выполнения каждого шага сохраняется в регистрах (или ячейках памяти) процессора и используется в дальнейшем или выгружается в оперативную память.

Запущенное приложение может использовать несколько алгоритмов в ходе своей работы. Некоторые из них могут выполняться параллельно (так же как процессы в многозадачной ОС). Поток (thread) – это часть машинного кода процесса, которая может выполняться независимо от других частей. Потоки взаимодействуют друг с другом (обмениваются информацией) через разделяемые ресурсы, например файл или область RAM. За выбор потока для исполнения в данный момент отвечает уже знакомый нам планировщик ОС. Как правило, число одновременно работающих потоков определяется числом ядер процессора. Но есть технологии (например hyper-threading от Intel), позволяющие более эффективно использовать мощности процессора и исполнять сразу два потока на одном ядре.

Иллюстрация 3-2 демонстрирует, что модули процесса могут содержать несколько потоков, а могут не содержать ни одного. EXE-модуль всегда имеет главный поток (main thread), который первым получает управление при старте приложения.

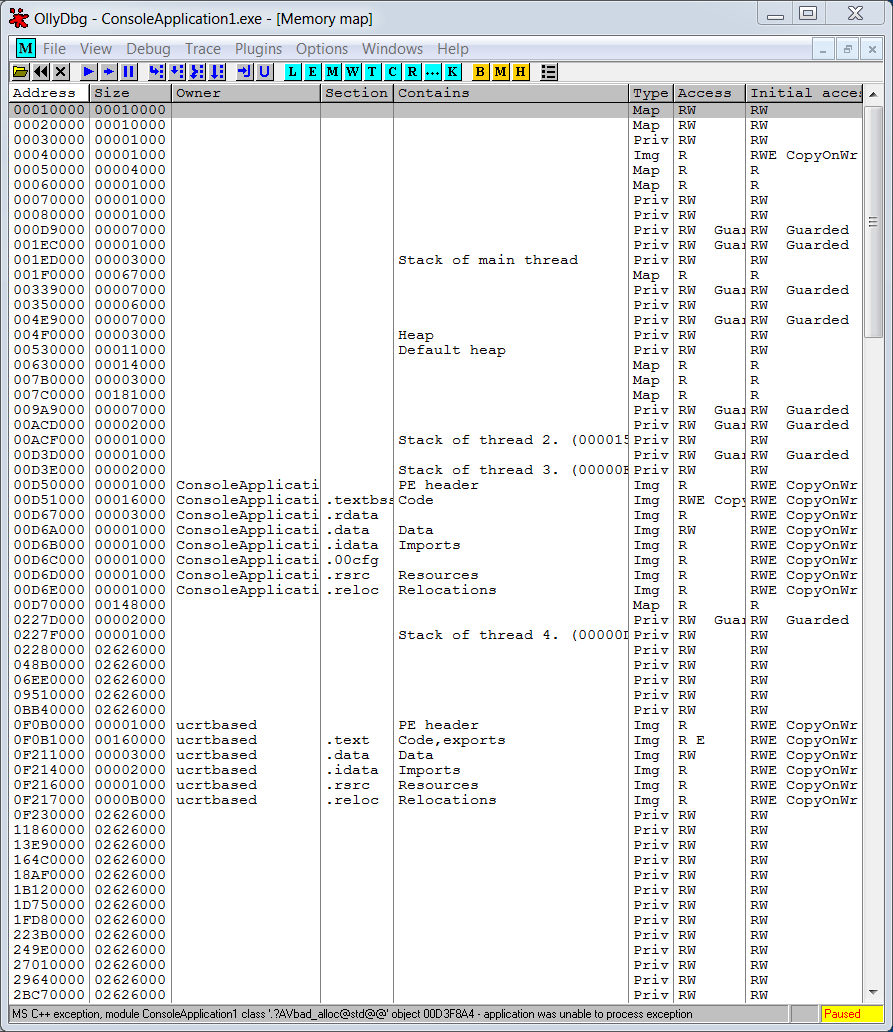

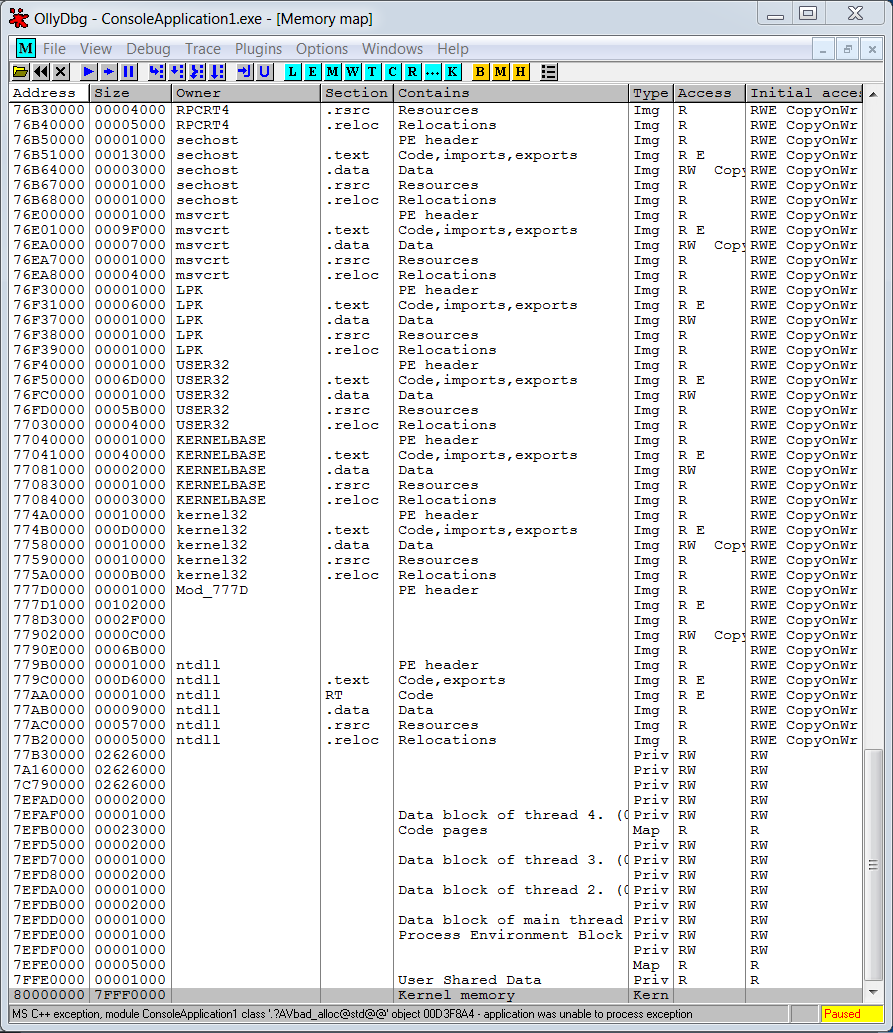

Рассмотрим структуру памяти типичного процесса. Иллюстрация 3-3 демонстрирует адресное пространство процесса, состоящего из EXE-модуля и DLL-библиотеки. Адресное пространство – это множество всех доступных процессу адресов памяти. Оно разделено на блоки, называемые сегментами. У каждого из них есть базовый адрес, длина и набор прав доступа (на запись, чтение и исполнение). Разделение на сегменты упрощает задачу контроля доступа к памяти. С их помощью ОС может оперировать блоками памяти, а не отдельными адресами.

Процесс на иллюстрации 3-3 имеет три потока (включая главный). У каждого потока есть свой сегмент стека. Стек – это область памяти, организованная по принципу “последним пришёл — первым вышел” (“last in — first out” или LIFO). Она инициализируется ОС при старте приложения и используется для хранения переменных и вызова функций. В стеке сохраняется адрес инструкции, следующей за вызовом. После возврата из функции процесс продолжает своё выполнение с этой инструкции. Также через стек передаются входные параметры функций.

Кроме сегментов стека, у процесса есть несколько сегментов динамической памяти (heap), к которым имеет доступ каждый поток.

У всех модулей процесса есть обязательные сегменты: .text, .data и .bss. Кроме обязательных могут быть и дополнительные сегменты (например .rsrc). Они не представлены на схеме 3-3.

Таблица 3-1 кратко описывает каждый сегмент из иллюстрации 3-3. Во втором столбце приведены их обозначения в отладчике OllyDbg.

| Сегмент | Обозначение в OllyDbg | Описание |

|---|---|---|

| Стек главного потока | Stack of main thread | Содержит автоматические переменные (память под которые выделяется при входе в блок области видимости и освобождается при выходе из него), стек вызовов с адресами возврата из функций и их входные параметры. |

| Динамическая память ID 1 | Heap | Дополнительный сегмент памяти, который создаётся при переполнении сегмента динамической памяти ID 0. |

| Динамическая память ID 0 | Default heap | ОС всегда создаёт этот сегмент при запуске процесса. Он используется по умолчанию для хранения переменных. |

| Стек потока 2 | Stack of thread 2 | Выполняет те же функции, что и стек главного потока, но используется только потоком 2. |

.text EXE модуля |

Code | Содержит машинный код модуля EXE. |

.data EXE модуля |

Data | Содержит статические и не константные глобальные переменные модуля EXE, которые инициализируются значениями при создании. |

.bss EXE модуля |

Содержит статические и не константные глобальные переменные модуля EXE, которые не инициализируются при создании. | |

| Стек потока 3 | Stack of thread 2 | То же самое, что и стек потока 2, только используется потоком 3. |

| Динамическая память ID 2 | Дополнительный сегмент памяти, расширяющий сегмент динамической памяти ID 1 при его переполнении. | |

.text модуля DLL |

Code | Содержит машинный код модуля DLL. |

.data модуля DLL |

Data | Содержит статические и не константные глобальные переменные модуля DLL, которые инициализируются значениями при создании. |

.bss модуля DLL |

Содержит статические и не константные глобальные переменные модуля DLL, которые не инициализируются при создании. | |

| Динамическая память ID 3 | Дополнительный сегмент памяти, расширяющий сегмент динамической памяти ID 2 при его переполнении. | |

| TEB потока 3 | Data block of thread 3 | Содержит блок информации о потоке (Thread Information Block или TIB), также известный как блок контекста потока (Thread Environment Block или TEB). Он представляет собой структуру с информацией о потоке 3. |

| TEB потока 2 | Data block of thread 2 | Содержит TEB структуру потока 2. |

| TEB главного потока | Data block of main thread | Содержит TEB структуру главного потока. |

| PEB | Process Environment Block | Содержит блок контекста процесса (Process Environment Block или PEB). Эта структура данных с информацией о процессе в целом. |

| Пользовательские данные | User Share Data | Содержит данные, которые доступны и совместно используются текущим процессом и другим. |

| Память ядра | Kernel memory | Область памяти, зарезервированная для нужд ОС. |

Предположим, что на иллюстрации 3-3 приведено адресное пространство процесса игрового приложения. В этом случае состояние игровых объектов может находится в сегментах, отмеченных красным цветом.

ОС назначает базовые адреса этих сегментов в момент старта приложения. Эти адреса могут отличаться от запуска к запуску. Кроме того, последовательность сегментов в памяти может также меняться. В то же время некоторые из сегментов, отмеченных синим цветом на иллюстрации 3-3 (например PEB, User Share Data и Kernel memory), имеют неизменный адрес при каждом старте приложения.

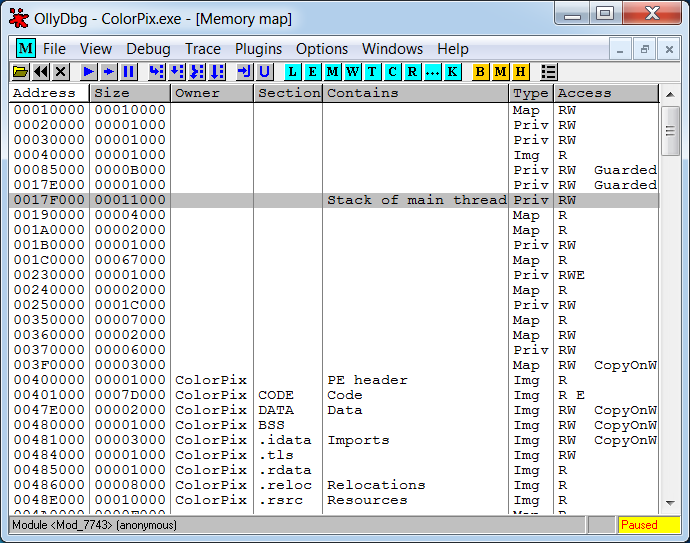

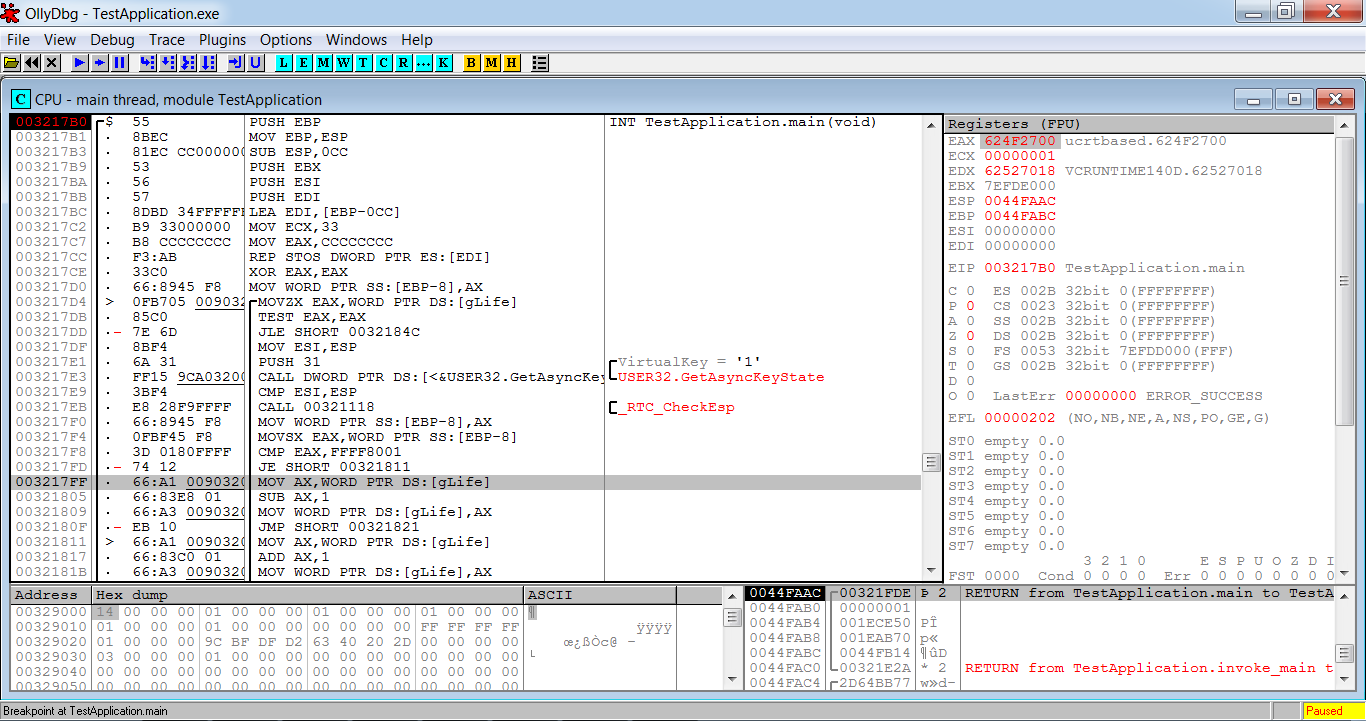

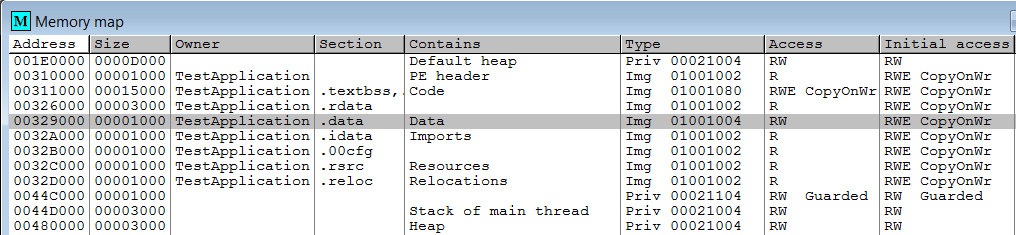

Отладчик OllyDbg позволяет прочитать структуру памяти (memory map) запущенного процесса. Иллюстрации 3-4 и 3-5 демонстрируют вывод OllyDbg для приложения, адресное пространство которого приведено на схеме 3-3.

Таблица 3-2 демонстрирует соответствие между схемой 3-3 и сегментами настоящего процесса из иллюстраций 3-4 и 3-5.

| Базовый адрес | Сегмент | Обозначение в OllyDbg |

|---|---|---|

| 001ED000 | Стек главного потока | Stack of main thread |

| 004F0000 | Динамическая память ID 1 | Heap |

| 00530000 | Динамическая память ID 0 | Default heap |

| 00ACF000 | Стеки вспомогательных | Stack of thread N |

| 00D3E000 | потоков | |

| 0227F000 | ||

| 00D50000-00D6E000 | Сегменты EXE модуля “ConsoleApplication1” | |

| 02280000-0BB40000 | Дополнительные сегменты | |

| 0F230000-2BC70000 | динамической памяти | |

| 0F0B0000-0F217000 | Сегменты модуля DLL “ucrtbased” | |

| 7EFAF000 | TEB вспомогательных | Data block of thread N |

| 7EFD7000 | потоков | |

| 7EFDA000 | ||

| 7EFDD000 | TEB главного потока | Data block of main thread |

| 7EFDE000 | PEB главного потока | Process Environment Block |

| 7FFE0000 | Пользовательские данные | User shared data |

| 80000000 | Память ядра | Kernel memory |

Возможно, вы обратили внимание, что OllyDbg не может автоматически идентифицировать все сегменты динамической памяти. С этой задачей лучше справляются отладчик WinDbg и инструмент HeapMemView.

Поиск переменной в памяти

Внутриигровые боты читают состояния объектов из памяти процесса игрового приложения. Эти состояния могут храниться в нескольких переменных, находящихся в разных сегментах. Базовые адреса этих сегментов и смещение переменных внутри них могут меняться от запуска к запуску. Это означает, что абсолютные адреса переменных непостоянны. К сожалению, бот может читать данные из памяти только по абсолютным адресам. Следовательно, он должен уметь искать нужные ему переменные самостоятельно.

Термин “абсолютный адрес” неточен, если мы говорим о модели сегментации памяти x86. x86 – это архитектура процессора, впервые реализованная компанией Intel. Сегодня практически все настольные компьютеры имеют процессоры этой архитектуры. Правильный термин, который следует употреблять – “линейный адрес”. Он вычисляется по следующей формуле:

1 линейный адрес = базовый адрес сегмента + смещение в сегменте

В этой главе мы продолжим использовать термин “абсолютный адрес”, поскольку он интуитивно понятен.

Задачу поиска переменной в памяти процесса можно разделить на три этапа. В результате получится следующий алгоритм:

- Найти сегмент, который содержит искомую переменную.

- Определить базовый адрес сегмента.

- Определить смещение переменной внутри сегмента.

Очень высока вероятность того, что переменная будет храниться в одном и том же сегменте при каждом старте приложения. Это правило не выполняется для сегментов динамической памяти, что связано с особенностью её организации. Если мы установили, что переменная не находится в сегменте динамической памяти, первый шаг алгоритма может быть выполнен вручную. Полученный результат можно закодировать в боте без каких-либо дополнительных условий и проверок. В противном случае бот должен искать сегмент самостоятельно.

Второй шаг алгоритма бот должен всегда выполнять сам. Как мы упоминали ранее, адреса сегментов меняются при старте приложения.

Последний шаг алгоритма – найти смещение переменной в сегменте. Нет никаких гарантий, что оно не будет меняться при каждом старте приложения. Однако, смещение может оставаться тем же в некоторых случаях. Это зависит от типа сегмента, как демонстрирует таблица 3-3. Таким образом, в некоторых случаях мы можем выполнить третий шаг алгоритма вручную и закодировать результат в боте.

| Тип сегмента | Постоянство смещения |

|---|---|

.bss |

Смещение переменной не меняется |

.data |

при перезапуске приложения. |

| Стек | В большинстве случаев смещение переменной не меняется. Но оно зависит от порядка выполнения инструкций (control flow). Если этот порядок меняется, смещение, скорее всего, тоже изменится. |

| Динамическая память | Смещение переменной меняется при перезапуске приложения. |

Поиск переменной в 32-битном приложении

Применим алгоритм поиска переменной на практике. Выполним все его шаги вручную для приложения ColorPix, которым мы пользовались в прошлой главе для чтения цветов и координат пикселей экрана. Это поможет лучше понять и запомнить все необходимые действия.

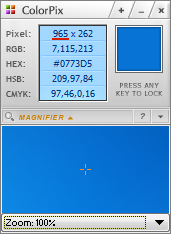

Приложение ColorPix является 32-битным. Скриншот его окна приведён на иллюстрации 3-6. Попробуем найти в памяти переменную, которая соответствует координате X выделенного на экране пикселя. На иллюстрации 3-6 она подчёркнута красной линией.

Для начала найдём сегмент памяти, в котором хранится переменная. Эту задачу можно разделить на два этапа:

- Найти абсолютный адрес переменной с помощью сканера памяти Cheat Engine.

- Сравнить найденный адрес с базовыми адресами всех сегментов. Таким образом мы узнаем сегмент, в котором хранится переменная.

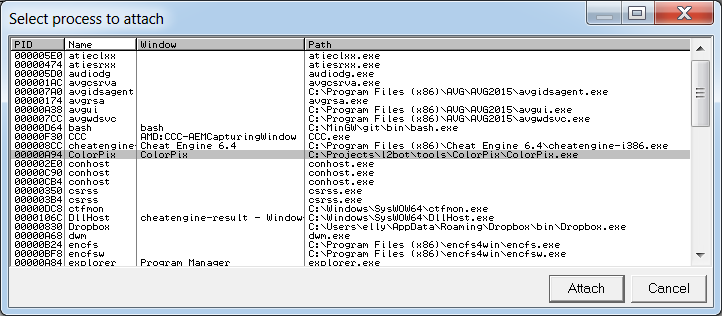

Чтобы найти переменную с помощью Cheat Engine, выполните следующие действия:

- Запустите 32-битную версию сканера с правами администратора.

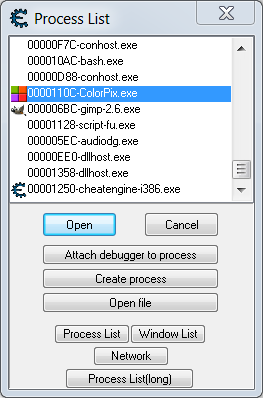

- Выберите пункт главного меню “File” -> “Open Process”. Вы увидите диалог со списком запущенных процессов (см. иллюстрацию 3-7).

- Выберите процесс с именем “ColorPixel.exe” и нажмите кнопку “Open”. В результате имя этого процесса отобразится в верхней части окна Cheat Engine.

- Введите значение координаты X, которое вы видите в данный момент в окне ColorPixel, в поле “Value” окна Cheat Engine.

- Нажмите кнопку “First Scan”, чтобы найти абсолютный адрес указанного значения координаты X в памяти процесса ColorPixel.

Когда вы нажимаете кнопку “First Scan”, значение в поле “Value” окна Cheat Engine, должно соответствовать тому, что отображает ColorPixel. Координата X изменится, если вы переместите курсор мыши по экрану, поэтому нажать на кнопку будет затруднительно. Воспользуйтесь комбинацией клавиш Shift+Tab, чтобы переключиться на неё и Enter, чтобы нажать.

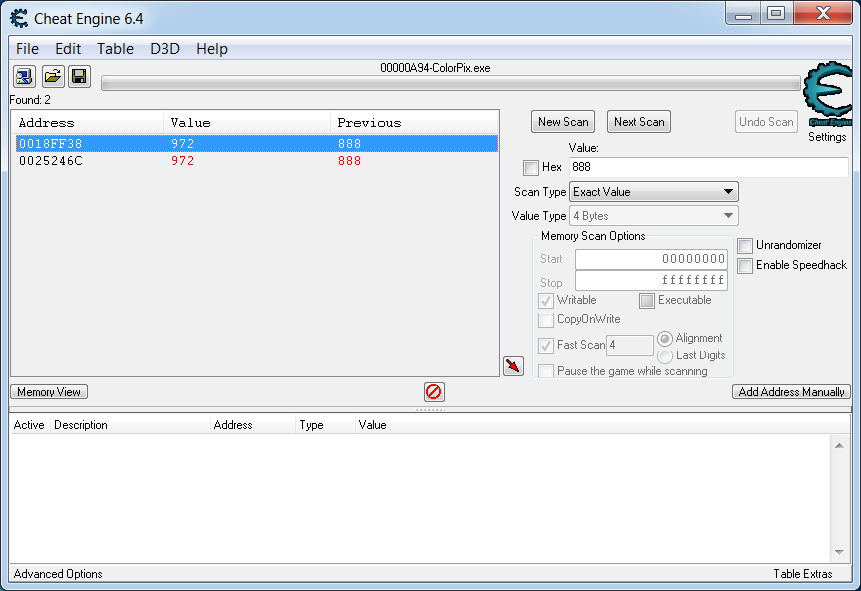

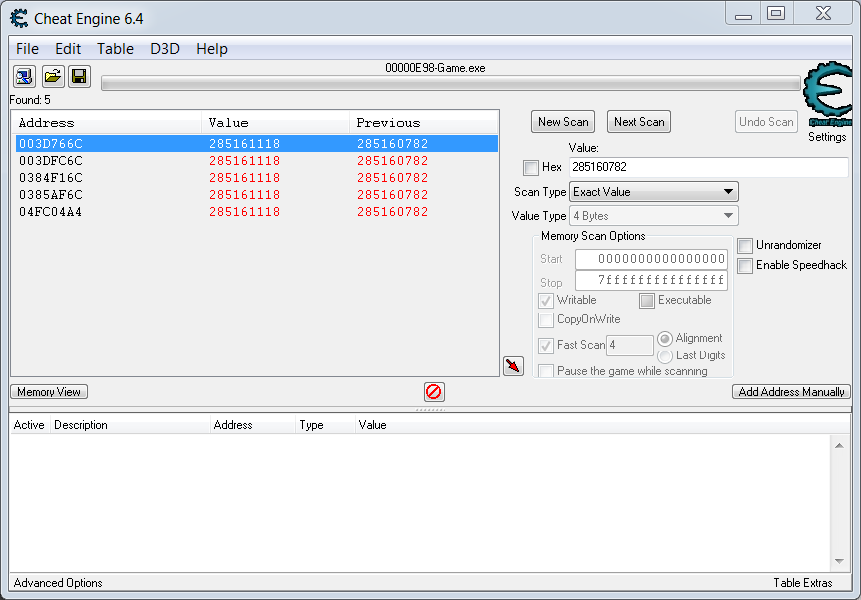

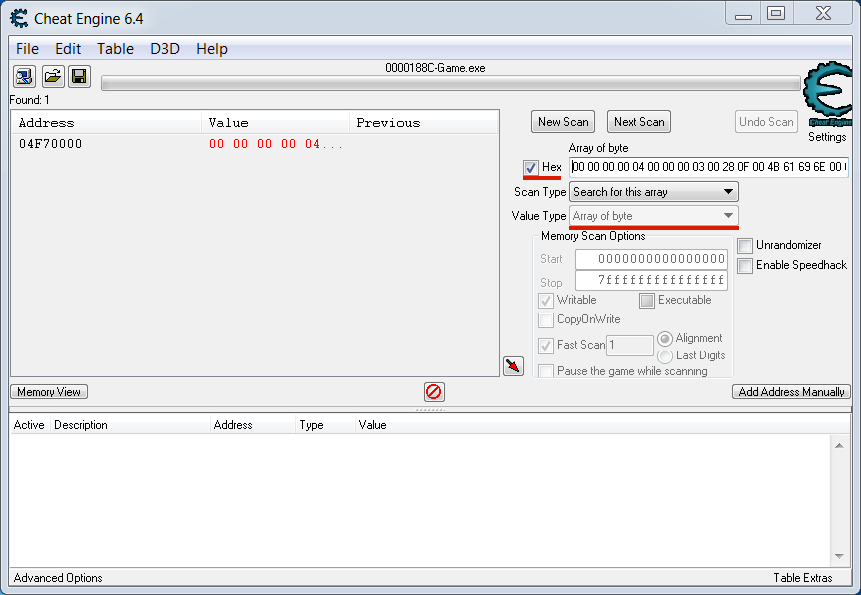

В левой части окна Cheat Engine вы увидите результаты поиска, как на иллюстрации 3-8.

Если в момент сканирования процесса несколько переменных имеют то же самое значение что и координата X, найденных переменных будет больше чем две. В этом случае вам надо отфильтровать ошибочные результаты. Для этого выполните следующие шаги:

- Переместите курсор мыши, чтобы значение координаты X в окне ColorPixel изменилось.

- Введите новую координату X в поле “Value” окна Cheat Engine.

- Нажмите кнопку “Next Scan”.

После этого в окне результатов должны остаться только две переменные, как на иллюстрации 3-8. В моём случае их абсолютные адреса равны 0018FF38 и 0025246C. У вас они могут отличаться, но это не существенно для нашего примера.

Мы нашли абсолютные адреса двух переменных, хранящих значение координаты X. Теперь определим сегменты, в которых они находятся. Для этой цели воспользуемся отладчиком OllyDbg. Для поиска сегментов выполните следующие шаги:

1. Запустите отладчик OllyDbg с правами администратора. Путь к нему по умолчанию:C:\Program Files (x86)\odbg201\ollydbg.exe.

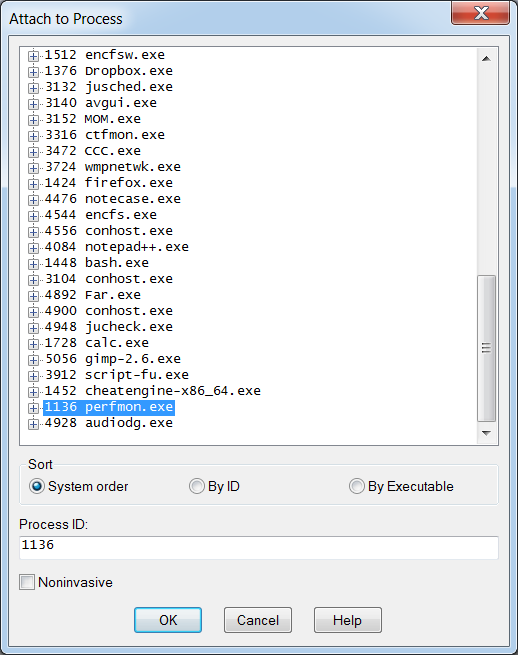

- Выберите пункт главного меню “File” -> “Attach”. Вы увидите диалог со списком запущенных 32-битных процессов (см. иллюстрацию 3-9).

- Выберите процесс “ColorPix” в списке и нажмите кнопку “Attach”. Когда отладчик подключится к нему, вы увидите состояние “Paused” в правом нижнем углу окна OllyDbg.

- Нажмите комбинацию клавиш Alt+M, чтобы открыть окно, отображающее структуру памяти процесса ColorPix. Это окно “Memory Map” приведено на иллюстрации 3-10.

Переменная с абсолютным адресом 0018FF38 хранится в сегменте стека главного процесса (“Stack of main thread”), который занимает адреса с 0017F000 по 00190000.

Вторая найденная нами переменная с адресом 0025246C находится в сегменте с базовым адресом 00250000, тип которого неизвестен. Найти его будет труднее чем сегмент стека. Поэтому мы продолжим работу с первой переменной.

Последний шаг поиска – расчёт смещения переменной в сегменте стека. Стек в архитектуре x86 растёт вниз. Это означает, что он начинается с больших адресов и расширяется в сторону меньших. Следовательно, базовый адрес стека равен его верхней границе (в нашем случае это 00190000). Нижняя границе стека может меняться по ходу его увеличения.

Смещение переменной равно разности базового адреса сегмента, в котором она находится, и её абсолютного адреса. В нашем случае мы получим:

1 00190000 - 0018FF38 = C8

Для сегментов динамической памяти, .bss и .data это вычисление выглядело бы иначе. Все они растут вверх (в сторону больших адресов), поэтому их базовый адрес соответствует нижней границе.

Теперь у нас есть вся необходимая информация, чтобы найти и прочитать координату X в любом запущенном процессе ColorPix. Алгоритм бота, который бы это делал, выглядит следующим образом:

- Прочитать базовый адрес сегмента стека главного потока. Этот адрес хранится в TEB сегменте.

- Вычесть смещение переменной (всегда равное C8) из базового адреса сегмента стека. В результате получим её абсолютный адрес.

- Прочитать значение переменной из памяти процесса ColorPix по её абсолютному адресу.

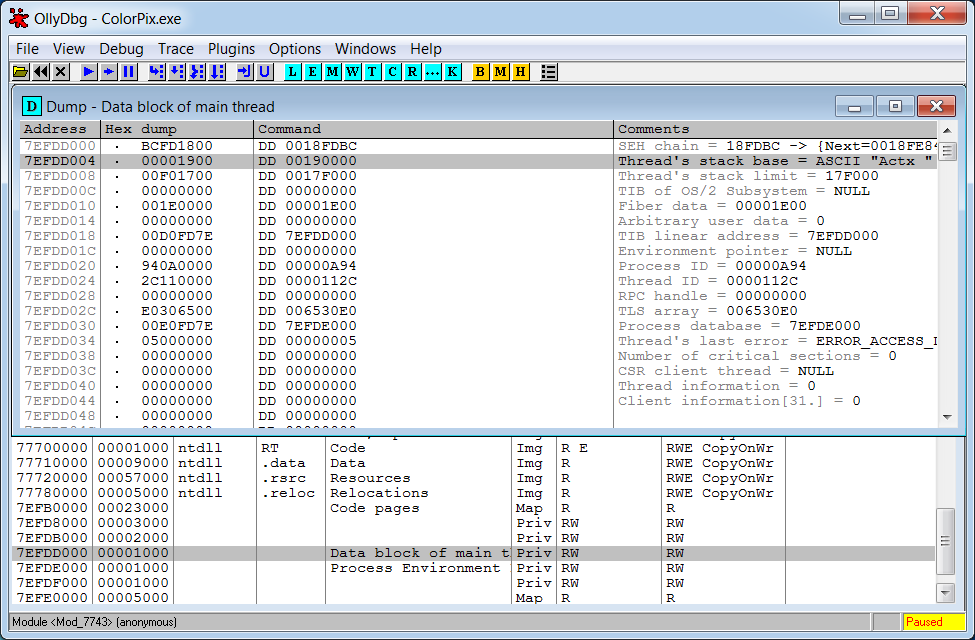

Корректность первого шага алгоритма мы можем проверить вручную с помощью отладчика OllyDbg. Он позволяет прочитать информацию сегмента TEB в удобном виде. Для этого дважды щёлкните по сегменту, который называется “Data block of main thread”, в окне “Memory Map” отладчика. Вы увидите окно как на иллюстрации 3-11.

Базовый адрес сегмента стека 00190000 указан во второй строчке открывшегося окна. Учтите, что этот адрес может меняться при каждом запуске приложения.

Поиск переменной в 64-битном приложении

Применим наш алгоритм поиска переменной для 64-битного приложения.

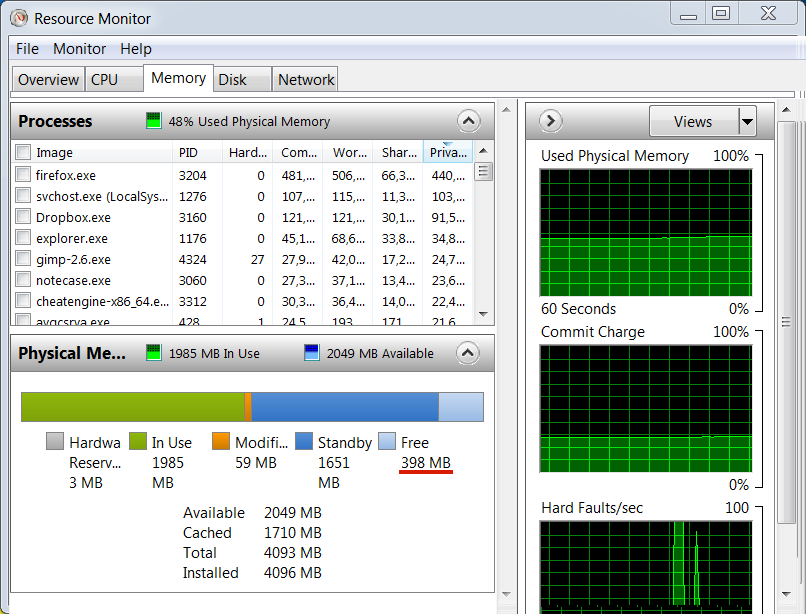

Resource Monitor (монитор ресурсов) Windows 7 будет нашим приложением для анализа. Он распространяется вместе с ОС и доступен сразу после её установки. Разрядность Resource Monitor совпадает с разрядностью Windows. Чтобы запустить приложение, откройте меню Пуск (Start) Windows и введите следующую команду в строку поиска:

1 perfmon.exe /res

Иллюстрации 3-12 демонстрирует окно Resource Monitor.

Найдём переменную, хранящую размер свободной памяти системы. На иллюстрации её значение подчёркнуто красной линией.

Прежде всего найдём сегмент, содержащий искомую переменную. Для этого воспользуемся 64-битной версией сканера Cheat Engine. Интерфейс его 64 и 34-битных версий одинаков, поэтому вам нужно выполнить те же действия, что и при анализе приложения ColorPixel.

В моем случае сканер нашёл две переменные с адресами 00432FEC и 00433010. Определим сегменты, в которых они хранятся. Чтобы прочитать структуру памяти процесса с помощью отладчика WinDbg, выполните следующие действия:

1. Запустите 64-битную версию WinDbg с правами администратора. Путь к нему по умолчанию:C:\Program Files (x86)\Windows Kits\8.1\Debuggers\x64\windbg.exe.

2. Выберите пункт главного меню “File” -> “Attach to a Process…”. Откроется окно диалога со списком запущенных 64-разрядных процессов, как на иллюстрации 3-13.

- Выберите в списке процесс “perfmon.exe” и нажмите кнопку “OK”.

- В командной строке отладчика, расположенной в нижней части окна “Command”, введите текст

!addressи нажмите Enter. Структура памяти процесса отобразится в окне “Command”, как на иллюстрации 3-14.

Обе переменные с абсолютными адресами 00432FEC и 00433010 находятся в сегменте динамической памяти с ID 2. Границы этого сегмента: с 003E0000 по 00447000. Смещение первой переменной в сегменте равно 52FEC:

1 00432FEC - 003E0000 = 52FEC

Задача решена.

Для бота алгоритм поиска переменной, хранящей размер свободной памяти ОС в приложении Resource Monitor, выглядит следующим образом:

- Прочитать базовый адрес сегмента динамической памяти с ID 2. Чтобы получить доступ к этим сегментам, надо воспользоваться следующими WinAPI-функциями:

* CreateToolhelp32Snapshot

* Heap32ListFirst

* Heap32ListNext - Добавить смещение переменной (в моем случае равное 52FEC) к базовому адресу сегмента. В результате получится её абсолютный адрес.

- Прочитать значение переменной из памяти процесса.

Как вы помните, смещение переменной в сегменте динамической памяти обычно меняется при перезапуске приложения. В случае если приложение достаточно простое (как рассматриваемый нами Resource Monitor), порядок выделения динамической памяти может быть одним и тем же при каждом старте программы.

Попробуйте перезапустить Resource Monitor и найти переменную ещё раз. Вы получите то же самое её смещение в сегменте, равное 52FEC.

Выводы

Мы рассмотрели адресное пространство Windows процесса. Затем составили алгоритм поиска переменной в памяти и применили его к 32 и 64-разрядному приложениям. В ходе этого мы познакомились с функциями отладчиков OllyDbg и WinDbg для анализа структуры памяти процесса.

Доступ к памяти процесса

Мы научились вручную искать переменные в памяти процесса. Пришло время написать код, автоматизирующий эту задачу. К сожалению, внутриигровые боты не могут использовать программу-отладчик (например OllyDbg). Вместо этого все необходимые возможности должны быть реализованы в их коде.

Подключение к процессу

Как вы помните, перед началом работы с памятью процесса к нему нужно подключить отладчик. После этого он получает полный доступ к адресному пространству процесса. Мы выполняли это действие через диалог интерфейса пользователя. То же самое должен уметь внутриигровой бот. Рассмотрим, какими WinAPI-функциями он может для этого воспользоваться.

Практически все объекты и ресурсы Windows доступны через их дескрипторы. WinAPI-функция OpenProcess позволяет получить дескриптор работающего процесса. Возникает вопрос: как сообщить ОС, что нас интересует именно процесс игрового приложения? Для этой цели служит идентификатор процесса (process identifier или PID). PID – это уникальный номер, который ОС присваивает каждому процессу при старте. Его мы должны передать в OpenProcess входным параметром. Далее получив дескриптор процесса, мы можем обращаться к его памяти с помощью других WinAPI-функций.

Windows отвечает за распределение своих ресурсов между запущенными процессами. Один из этих ресурсов – память. Если любой процесс всегда будет иметь доступ к памяти других процессов, это может привести к сбоям в их работе. Система в целом будет ненадёжна. Поэтому ОС имеет специальный механизм защиты доступа к своим объектам. Рассмотрим его подробнее.

В архитектуре Windows разработчику пользовательских приложений предоставляются высокоуровневые абстракции к ресурсам ОС. Объекты Windows (например процессы) также используют эти абстракции. Другими словами, одни объекты служат обёртками для системных ресурсов и предоставляют к ним единообразный интерфейс для других объектов. Такой подход упрощает интерфейсы для разработки как системных библиотек Windows, так и пользовательских приложений.

Представим, что мы разрабатываем пользовательское приложение, например внутриигрового бота. Каким образом оно может взаимодействовать с каким-нибудь Windows объектом? Каждый объект представляет собой структуру, состоящую из заголовка (header) и тела (body). Тело содержит данные, специфичные для каждого типа объектов. Заголовок же включает метаинформацию, которая используется менеджером объектов (Object Manager). Именно он предоставляет доступ к ресурсам ОС через соответствующие им объекты.

Модель безопасности Windows ограничивает процессам доступ к системным объектам и различным действиям, требующих прав администратора. Можно сказать, что менеджер объектов реализует модель безопасности Windows. Согласно ей, процесс должен иметь специальные привилегии, чтобы получить доступ к памяти другого через вызов OpenProcess. Управлять привилегиями процесса можно с помощью специального объекта Windows под названием маркер доступа (access token).

Учитывая модель безопасности Windows, полный алгоритм подключения к процессу через WinAPI-функцию OpenProcess выглядит следующим образом:

- Получить дескриптор текущего процесса.

- По дескриптору получить маркер доступа текущего процесса.

- Предоставить привилегию

SE_DEBUG_NAMEдля маркера доступа. Эта привилегия даёт право отлаживать другие процессы. - Получить дескриптор целевого процесса через вызов

OpenProcess.

Приложение, реализующее этот алгоритм, должно быть запущено с правами администратора. Без них невозможно выполнить третий шаг и предоставить текущему процессу привилегию SE_DEBUG_NAME через WinAPI-функцию AdjustTokenPrivileges.

Вам может показаться странным, что приложению, запущенному с правами администратора, надо предоставлять дополнительные права на отладку других процессов. В самом деле, логично предположить, что администратору системы по умолчанию должны быть доступны все её возможности. Но это не означает, что любое запущенное им приложение должно нарушать модель безопасности Windows. Такое поведение может привести к нестабильной работе всей системы.

Листинг 3-1 демонстрирует код приложения, которое подключается к процессу с заданным PID.

OpenProcess.cpp 1 #include <windows.h> 2 #include <stdio.h> 3

4 BOOL SetPrivilege(HANDLE hToken, LPCTSTR lpszPrivilege, BOOL bEnablePrivilege)

5 {

6 TOKEN_PRIVILEGES tp;

7 LUID luid;

8 if (!LookupPrivilegeValue(NULL, lpszPrivilege, &luid))

9

10 {

11 printf("LookupPrivilegeValue error: %u\n", GetLastError());

12 return FALSE;

13 }

14

15 tp.PrivilegeCount = 1;

16 tp.Privileges[0].Luid = luid;

17

18 if (bEnablePrivilege)

19 tp.Privileges[0].Attributes = SE_PRIVILEGE_ENABLED;

20 else

21 tp.Privileges[0].Attributes = 0;

22

23 if (!AdjustTokenPrivileges(hToken, FALSE, &tp, sizeof(TOKEN_PRIVILEGES),

24 (PTOKEN_PRIVILEGES)NULL, (PDWORD)NULL))

25 {

26 printf("AdjustTokenPrivileges error: %u\n", GetLastError());

27 return FALSE;

28 }

29

30 if (GetLastError() == ERROR_NOT_ALL_ASSIGNED)

31 {

32 printf("The token does not have the specified privilege. \n");

33 return FALSE;

34 }

35 return TRUE;

36 }

37

38 int main()

39 {

40 HANDLE hProc = GetCurrentProcess();

41 HANDLE hToken = NULL;

42

43 if (!OpenProcessToken(hProc, TOKEN_ADJUST_PRIVILEGES, &hToken))

44 printf("Failed to open access token\n");

45

46 if (!SetPrivilege(hToken, SE_DEBUG_NAME, TRUE))

47 printf("Failed to set debug privilege\n");

48

49 DWORD pid = 1804;

50

51 HANDLE hTargetProc = OpenProcess(PROCESS_ALL_ACCESS, FALSE, pid);

52 if (hTargetProc)

53 printf("Target process handle = %p\n", hTargetProc);

54 else

55 printf("Failed to open process: %u\n", GetLastError());

56

57 CloseHandle(hTargetProc);

58 return 0;

59 }

Приложение из листинга 3-1 подключается к процессу с PID равным 1804. Вам нужно заменить его на PID работающего в данный момент процесса. Узнать идентификаторы всех запущенных процессов можно с помощью приложения Task Manager (диспетчер задач). Укажите PID целевого процесса в следующей строке файла OpenProcess.cpp:

1 DWORD pid = 1804;

Каждый шаг алгоритма подключения к процессу выполняется отдельной функцией. Все они вызываются из функции main, которая получает управление сразу при старте приложения. Рассмотрим её код подробнее.

Сначала мы с помощью WinAPI-функции GetCurrentProcess получаем дескриптор текущего процесса и сохраняем его в переменной hProc.

Далее вызывается WinAPI-функция OpenProcessToken, которая возвращает маркер доступа. В неё мы передаём дескриптор hProc и маску доступа TOKEN_ADJUST_PRIVILEGES. Благодаря этой маске мы получаем право менять возвращаемый функцией маркер доступа. Его мы сохраняем в переменной hToken.

Весь код, предоставляющий привилегию SE_DEBUG_NAME маркеру доступа hToken, мы реализовали в отдельной функции SetPrivilege. Она выполняет два действия:

- Читает локальный уникальный идентификатор (locally unique identifier или LUID) константы, соответствующей привилегии

SE_DEBUG_NAMEс помощью WinApI функцииLookupPrivilegeValue. - Предоставляет маркеру доступа, переданному входным параметром, привилегию

SE_DEBUG_NAME(указанную по LUID) через WinAPI-функциюAdjustTokenPrivileges.

Функция SetPrivilege более детально разбирается в статье.

Последнее действие в функции main – подключение к целевому процессу, дескриптор которого сохраняется в переменной hTargetProc. Для этого мы используем WinAPI-функцию OpenProcess. В неё передаются права доступа PROCESS_ALL_ACCESS и PID процесса для подключения. После этого вся его память становится доступна по дескриптору hTargetProc.

Операции чтения и записи

Мы знаем как получить дескриптор целевого процесса. Теперь рассмотрим способы обращения к его памяти.

WinAPI-функция ReadProcessMemory читает данные из указанной области памяти целевого процесса и сохраняет их в память вызывающего процесса. Аналогичная ей функция WriteProcessMemory записывает указанные данные в память целевого процесса. Рассмотрим пример использования этих функций.

Тестовое приложение, приведённое в листинге 3-2, записывает шестнадцатеричное значение DEADBEEF по некоторому абсолютному адресу памяти целевого процесса. Затем по этому же адресу происходит чтение. Если запись была успешной, мы прочитаем то же самое значение DEADBEEF.

ReadWriteProcessMemory.cpp 1 #include <stdio.h> 2 #include <windows.h> 3

4 BOOL SetPrivilege(HANDLE hToken, LPCTSTR lpszPrivilege, BOOL bEnablePrivilege)

5 {

6 // Смотрите реализацию этой функции в листинге 3-1

7 }

8

9 DWORD ReadDword(HANDLE hProc, DWORD_PTR address)

10 {

11 DWORD result = 0;

12

13 if (ReadProcessMemory(hProc, (void*)address, &result, sizeof(result), NULL) == 0)

14 {

15 printf("Failed to read memory: %u\n", GetLastError());

16 }

17 return result;

18 }

19

20 void WriteDword(HANDLE hProc, DWORD_PTR address, DWORD value)

21 {

22 if (WriteProcessMemory(hProc, (void*)address, &value, sizeof(value), NULL) == 0)

23 {

24 printf("Failed to write memory: %u\n", GetLastError());

25 }

26 }

27

28 int main()

29 {

30 HANDLE hProc = GetCurrentProcess();

31

32 HANDLE hToken = NULL;

33 if (!OpenProcessToken(hProc, TOKEN_ADJUST_PRIVILEGES, &hToken))

34 printf("Failed to open access token\n");

35

36 if (!SetPrivilege(hToken, SE_DEBUG_NAME, TRUE))

37 printf("Failed to set debug privilege\n");

38

39 DWORD pid = 5356;

40 HANDLE hTargetProc = OpenProcess(PROCESS_ALL_ACCESS, FALSE, pid);

41 if (!hTargetProc)

42 printf("Failed to open process: %u\n", GetLastError());

43

44 DWORD_PTR address = 0x001E0000;

45 WriteDword(hTargetProc, address, 0xDEADBEEF);

46 printf("Result of reading dword at 0x%llx address = 0x%x\n", address,

47 ReadDword(hTargetProc, address));

48

49 CloseHandle(hTargetProc);

50 return 0;

51 }

Абсолютный адрес 001E0000 для записи значения DEADBEEF выбран произвольно. Эту область памяти занимает какой-то сегмент. Операция записи данных в него может привести к аварийному завершению целевого процесса. Поэтому в качестве него

не используйте важные системные службы Windows. Лучше всего для нашего теста подойдёт приложение Notepad.

Для запуска приложения ReadWriteProcessMemory.cpp выполните следующие действия:

- Запустите Notepad.

- С помощью Task Manager прочитайте PID процесса Notepad.

- Присвойте этот PID соответствующей переменной в исходном коде приложения

ReadWriteProcessMemory.cpp:

1 DWORD pid = 5356;

- С помощью отладчика WinDbg прочитайте базовый адрес любого сегмента динамической памяти процесса Notepad. Для этого воспользуйтесь уже знакомой нам командой

!address. - Отключите WinDbg от процесса Notepad с помощью команды

.detach. - Присвойте базовый адрес сегмента динамической памяти переменной

addressв функцииmain:

1 DWORD_PTR address = 0x001E0000;

Это нужно потому, что писать случайное значение в динамическую память безопаснее, чем в другие сегменты.

- Скомпилируйте приложение

ReadWriteProcessMemory.cpp. Разрядность (x86 или x64) полученного EXE-файл должна соответствовать разрядности Notepad. В противном случае наше приложение не сможет к нему подключиться. - Запустите тестовое приложение с правами администратора из командной строки Windows.

После успешного выполнения нашего примера, вы увидите в консоли строку:

1 Result of reading dword at 0x1e0000 address = 0xdeadbeef

В этом выводе указан абсолютный адрес для записи и прочитанное по нему же значение.

Обратите внимание на функции-обёртки WriteDword и ReadDword в листинге 3-2. Они скрывают несущественные детали и предоставляют простой интерфейс к WinAPI-функциям WriteProcessMemory и ReadProcessMemory. Их параметры представлены в таблице 3-4.

| Номер параметра | Параметр | Описание |

|---|---|---|

| 1 | hProc |

Дескриптор целевого процесса, к памяти которого идёт обращение. |

| 2 | address |

Абсолютный адрес области памяти для доступа. |

| 3 | result |

Указатель на область памяти текущего процесса, в которую будет сохранён результат вызова ReadProcessMemory. |

| 3 | value |

Указатель на буфер данных, которые будут записаны функцией WriteProcessMemory в память целевого процесса. |

| 4 | sizeof(...) |

Число байт для чтения или записи. |

| 5 | NULL |

Указатель на переменную. Если операция чтения или записи была прервана по какой-то причине, в эту переменную запишется число переданных байт. |

Доступ к сегментам TEB и PEB

Мы научились работать с памятью целевого процесса. Но есть одна проблема: доступ на чтение или запись конкретной переменной происходит по её абсолютному адресу. Вопрос в том, как его найти? Мы уже знаем, что его можно вычислить по базовому адресу сегмента, в котором находится эта переменная, и её смещению. Предположим, что мы знаем, какой сегмент следует искать. Как узнать его базовый адрес? К счастью, метаинформацию об адресном пространстве процесса можно найти в его памяти. Например, в специальных сегментах TEB и PEB.

В памяти процесса для каждого потока есть соответствующий ему TEB сегмент. Кроме прочей информации он содержит базовый адрес сегмента стека, выделенного этому потоку. В стеке же хранится большая часть переменных, используемых в потоке. Остальные переменные находятся в сегменте динамической памяти процесса, выделяемом по умолчанию. Его базовый адрес хранится в PEB сегменте. Следовательно, чтобы найти сегменты стека потока и динамической памяти процесса, нам надо найти PEB и соответствующий потоку TEB. Эта задача упрощается тем, что все TEB сегменты содержат базовый адрес PEB. Таким образом, задача сводится к поиску TEB сегмента.

Доступ к TEB текущего процесса

Главный поток 32-битного процесса

Рассмотрим методы доступа к TEB сегменту. Начнём с самого простого варианта этой задачи. Предположим, что у нас есть однопоточное приложение. Как ему получить доступ к TEB своего главного потока? Существует несколько способов.

Самый простой и прямолинейный метод – воспользоваться регистром FS процессора на x86 архитектуре или регистром GS на архитектуре x64. Вообще, процессор предоставляет ОС решать, как использовать эти регистры. Windows хранит в них указатель на TEB сегмент потока, который исполняется в данный момент. Листинг 3-3 демонстрирует чтение регистра FS.

GetTeb 1 #include <winternl.h> 2

3 PTEB GetTeb()

4 {

5 PTEB pTeb;

6

7 __asm {

8 mov EAX, FS:[0x18]

9 mov pTeb, EAX

10 }

11 return pTeb;

12 }

В функции GetTeb используются ассемблерные вставки. Эта возможность C++ позволяет добавлять в программу код на языке ассемблера, каждая команда которого соответствует одной инструкции процессора. Другими словами мы спускаемся на самый нижний уровень и оперируем элементарными действиями процессора.

Рассмотрим код GetTeb подробнее. Функция начинается с выделения памяти на стеке для локальной переменной pTeb типа PTEB. Согласно WinAPI документации, тип PTEB – это указатель на структуру, содержащую все данные сегмента TEB. Далее идёт блок с двумя командами на языке ассемблера:

1. Запись в регистр EAX некоторого значения. Оно находится по абсолютному адресу памяти, который рассчитывается по формуле:

1 линейный адрес = базовый адрес из регистра FS + 0x18

2. Запись значение регистра EAX в переменную pTeb.

В результате этих команд базовый адрес регистра TEB оказывается записан в переменную pTeb. Её мы и возвращаем из функции.

Почему GetTeb не может просто вернуть значение регистра FS? Ведь он, по идее, должен указывать на TEB сегмент. Чтобы ответить на этот вопрос, рассмотрим как в Windows происходит доступ к сегментам процесса.

Большинство современных ОС использует защищённый режим процессора (protected processor mode). В этом режиме адресация сегментов происходит через глобальную таблицу дескрипторов (Global Descriptor Table или GDT). В регистрах FS и GS хранится селектор, который является индексом записи в таблице дескрипторов. В этой записи находится базовый адрес сегмента TEB. Запрос к GDT по селектору выполняется аппаратным блоком сегментации (segmentation unit) процессора. Результат этого запроса временно хранится в процессоре и недоступен для приложений или ОС. Таким образом, у Windows нет эффективного способа узнать базовый адрес сегмента TEB. Его можно прочитать из таблицы дескрипторов через WinAPI-функции GetThreadSelectorEntry и Wow64GetThreadSelectorEntry, но этот способ неэффективен из-за накладных расходов. Именно поэтому в TEB сегменте хранится его собственный базовый адрес.

Если вы интересуетесь подробностями, пример использования функции GetThreadSelectorEntry приведён в следующем обсуждении на форуме.

Структура TEB определена в заголовочном файле winternal.h, который распространяется с Windows SDK. Она отличается для разных версий Windows. Поэтому важно, чтобы ваши версии ОС и Windows SDK совпадали. Перед началом работы с TEB структурой всегда уточняйте её поля в заголовочном файле.

Определение структуры TEB из Windows SDK версии 8.1 выглядит следующим образом:

1 typedef struct _TEB {

2 PVOID Reserved1[12];

3 PPEB ProcessEnvironmentBlock;

4 PVOID Reserved2[399];

5 BYTE Reserved3[1952];

6 PVOID TlsSlots[64];

7 BYTE Reserved4[8];

8 PVOID Reserved5[26];

9 PVOID ReservedForOle; // Windows 2000 only

10 PVOID Reserved6[4];

11 PVOID TlsExpansionSlots;

12 } TEB, *PTEB;

В ней среди прочих есть поле ProcessEnvironmentBlock, которое указывает на структуру PEB. Через него мы можем получить доступ к PEB сегменту.

Главный поток 64-битного процесса

Мы не можем просто заменить регистр FS на GS и использовать функцию GetTeb из листинга 3-3 на 64-разрядной системе. Проблема в том, что компилятор Visual Studio C++ не поддерживает ассемблерные вставки при компиляции 64-разрядных приложений. Вместо них следует использовать встроенные функции компилятора (compiler intrinsics).

Листинг 3-4 демонстрирует функцию GetTeb, переписанную для поддержки обеих архитектур: x86 и x64.

GetTeb для архитектур x86 и x64 1 #include <windows.h> 2 #include <winternl.h> 3

4 PTEB GetTeb()

5 {

6 #if defined(_M_X64) // x64

7 PTEB pTeb = reinterpret_cast<PTEB>(__readgsqword(0x30));

8 #else // x86

9 PTEB pTeb = reinterpret_cast<PTEB>(__readfsdword(0x18));

10 #endif

11 return pTeb;

12 }

В новом варианте GetTeb используется директива условной компиляции препроцессора. С её помощью перед компиляцией выбирается подходящая реализация функции. Если макрос _M_X64 определён, значит целевая архитектура приложения 64-разрядная. В этом случае вызывается встроенная функция компилятора __readgsqword, которая читает 64-битное значение со смещением 0x30 от базового адреса сегмента TEB (на него указывает регистр GS через селектор). Для 32-разрядной архитектуры вызывается встроенная функция __readfsdword, которая читает 32-битное значение со смещением 0x18 от базового адреса сегмента TEB (на него указывает регистр FS).

Новая реализация функции GetTeb может вызвать вопрос: почему поле структуры TEB с базовым адресом сегмента имеет разные смещения для x86 и x64 архитектур? Чтобы ответить на него, рассмотрим определение структуры NT_TIB, которая используется для представления части TEB, независимой от версии Windows:

1 typedef struct _NT_TIB {

2 struct _EXCEPTION_REGISTRATION_RECORD *ExceptionList;

3 PVOID StackBase;

4 PVOID StackLimit;

5 PVOID SubSystemTib;

6 union

7 {

8 PVOID FiberData;

9 ULONG Version;

10 };

11 PVOID ArbitraryUserPointer;

12 struct _NT_TIB *Self;

13 } NT_TIB;

Поле с базовым адресом сегмента TEB называется Self. До него идут шесть полей, каждое из которых имеет тип PVOID. PVOID – это указатель на область памяти. Его размер зависит от разрядности процессора: 32 бита (или 4 байта) для архитектуры x86 и 64 бита (или 8 байт) для x64. Таким образом, в первом случае поле Self окажется смещено на 24 байта (6 * 4), а во втором на 48 байт (6 * 8). Переведём эти числа в шестнадцатеричную систему счисления и получим 0x18 и 0x30 соответственно.

Вместо того чтобы указывать смещения явно, мы можем использовать информацию о них из структуры NT_TIB. Листинг 3-5 демонстрирует это решение.

GetTeb 1 #include <windows.h> 2 #include <winternl.h> 3

4 PTEB GetTeb()

5 {

6 #if defined(_M_X64) // x64

7 PTEB pTeb = reinterpret_cast<PTEB>(__readgsqword(reinterpret_cast<DWORD>(

8 &static_cast<PNT_TIB>(nullptr)->Self)));

9 #else // x86

10 PTEB pTeb = reinterpret_cast<PTEB>(__readfsdword(reinterpret_cast<DWORD>(

11 &static_cast<PNT_TIB>(nullptr)->Self)));

12 #endif

13 return pTeb;

14 }

Эта реализация функции GetTeb заимствована из статьи. В ней используются уже знакомые нам встроенные функции компилятора __readgsqword и __readfsdword. Мы применяем определение структуры NT_TIB, чтобы прочитать смещение её поля Self, содержащее базовый адрес сегмента TEB. Для этого мы последовательно приводим типы. Общий алгоритм расчёта смещения выглядит следующим образом:

- Указатель на нулевой абсолютный адрес, который обозначается литералом

nullptr, приводим к типуPNT_TIBс помощью оператораstatic_cast. Таким образом мы получаем указатель на структуру типаNT_TIB, расположенную по адресу 0. - С помощью оператора доступа к полю

->читаем полеSelfструктурыNT_TIB. - С помощью операции взятия адреса

&читаем абсолютный адрес поляSelf. В данном случае абсолютный адрес совпадёт с относительным, поскольку он считается от нуля. - Приведём полученный относительный адрес поля

Selfк типуDWORDилиQWORD(в зависимости от целевой архитектуры) с помощью оператораreinterpret_cast. Это приведение необходимо, так как встроенные функции компилятора ожидают конкретный тип входного параметра.

Версия функции GetTeb из листинга 3-5 позволяет исключить явное указание смещений в коде. Благодаря этому она будет корректно работать для всех версий Windows даже в тех, где эти смещения изменятся.

WinAPI-функции доступа к TEB

Получить доступ к TEB сегменту можно и через WinAPI. Функция NtCurrentTeb реализует тот же алгоритм, что и GetTeb из листинга 3-5. С её помощью можно получить указатель на структуру типа TEB текущего потока. Листинг 3-6 демонстрирует использование NtCurrentTeb.

NtCurrentTeb1 #include <windows.h>2 #include <winternl.h>3

4 PTEB pTeb = NtCurrentTeb();

Теперь все манипуляции над регистрами FS и GS происходят на уровне системной библиотеки ОС. Мы можем рассчитывать на её корректную работу для всех архитектур, поддерживаемых Windows (x86, x64, ARM).

До сих пор мы рассматривали случай однопоточного приложения. Если например нам нужно получить TEB вспомогательного потока из функции main (то есть главного потока), то все рассмотренные выше способы не подходят.

WinAPI-функция NtQueryInformationThread предоставляет доступ к TEB любого потока. Она работает только в контексте вызывающего процесса, т.е. с её помощью вы не сможете прочитать TEB игрового приложения из бота. Но в некоторых случаях NtQueryInformationThread может быть полезна. Листинг 3-7 демонстрирует реализацию GetTeb, которая использует NtQueryInformationThread.

GetTeb, вызывающая NtQueryInformationThread 1 #include <windows.h> 2 #include <winternl.h> 3

4 #pragma comment(lib,"ntdll.lib")

5

6 typedef struct _CLIENT_ID {

7 DWORD UniqueProcess;

8 DWORD UniqueThread;

9 } CLIENT_ID, *PCLIENT_ID;

10

11 typedef struct _THREAD_BASIC_INFORMATION {

12 typedef PVOID KPRIORITY;

13 NTSTATUS ExitStatus;

14 PVOID TebBaseAddress;

15 CLIENT_ID ClientId;

16 KAFFINITY AffinityMask;

17 KPRIORITY Priority;

18 KPRIORITY BasePriority;

19 } THREAD_BASIC_INFORMATION, *PTHREAD_BASIC_INFORMATION;

20

21 typedef enum _THREADINFOCLASS2 {

22 ThreadBasicInformation,

23 ThreadTimes,

24 ThreadPriority,

25 ThreadBasePriority,

26 ThreadAffinityMask,

27 ThreadImpersonationToken,

28 ThreadDescriptorTableEntry,

29 ThreadEnableAlignmentFaultFixup,

30 ThreadEventPair_Reusable,

31 ThreadQuerySetWin32StartAddress,

32 ThreadZeroTlsCell,

33 ThreadPerformanceCount,

34 ThreadAmILastThread,

35 ThreadIdealProcessor,

36 ThreadPriorityBoost,

37 ThreadSetTlsArrayAddress,

38 _ThreadIsIoPending,

39 ThreadHideFromDebugger,

40 ThreadBreakOnTermination,

41 MaxThreadInfoClass

42 } THREADINFOCLASS2;

43

44 PTEB GetTeb()

45 {

46 THREAD_BASIC_INFORMATION threadInfo;

47 if (NtQueryInformationThread(GetCurrentThread(),

48 (THREADINFOCLASS)ThreadBasicInformation,

49 &threadInfo, sizeof(threadInfo), NULL))

50 {

51 printf("NtQueryInformationThread return error\n");

52 return NULL;

53 }

54 return reinterpret_cast<PTEB>(threadInfo.TebBaseAddress);

55 }

Параметры функции NtQueryInformationThread приведены в таблице 3-5.

| Параметр | Описание |

|---|---|

GetCurrentThread() |

Дескриптор целевого потока, TEB которого требуется прочитать. В примере используется дескриптор текущего потока. |

ThreadBasicInformation |

Константа типа перечисление (enum) THREADINFOCLASS. Она определяет тип структуры, возвращаемой функцией. |

threadInfo |

Указатель на структуру, в которую функция запишет свой результат. |

sizeof(...) |

Размер структуры с результатом работы функции. В нашем случае – это размер threadInfo. |

NULL |

Указатель на переменную. В неё запишется итоговый размер структуры с результатом (threadInfo). |

Чтобы прочитать структуру типа THREAD_BASIC_INFORMATION для заданного потока, мы должны передать в функцию NtQueryInformationThread константу ThreadBasicInformation из перечисления THREADINFOCLASS. К сожалению, эта константа недокументированна. Кроме того, она не определена в заголовочном файле winternl.h. В нём есть только константа ThreadIsIoPending.

Чтобы использовать недокументированную константу, её надо определить самостоятельно. Для этого добавим новое перечисление типа THREADINFOCLASS2, которое содержит нужную нам ThreadBasicInformation. Подробнее об этой константе, вы можете узнать в неофициальной документации.

В нашем новом перечислении THREADINFOCLASS2 не должно быть константы с именем ThreadIsIoPending, иначе она будет конфликтовать с определением из заголовочного файла winternl.h. Поэтому в листинге 3-7 мы переименовали её на _ThreadIsIoPending.

Функция NtQueryInformationThread возвращает структуру данных, тип который зависит от переданного вторым параметром константы. Если мы передаём недокументированную константу ThreadBasicInformation, то тип возвращаемой структуры будет также недокументирован. Поэтому мы должны самостоятельно определить её тип THREAD_BASIC_INFORMATION. Вы можете найти его в уже упомянутой неофициальной документации или скопировать из листинга 3-7.

Обратите внимание на определение структуры THREAD_BASIC_INFORMATION. Базовый адрес сегмента TEB хранится в её поле TebBaseAddress. Она отличается от структуры TEB, с которой мы сталкивались ранее.

Функция NtQueryInformationThread доступна через Native API интерфейс. Она реализована в динамической библиотеке ntdll.dll, которая всегда входит в состав дистрибутива Windows. Эта библиотека активно используется системами ОС. Но, чтобы вызвать её функции из пользовательского приложения, понадобится библиотека импорта ntdll.lib и заголовочный файл winternl.h. Windows SDK предоставляет эти файлы.

Воспользоваться библиотекой импорта можно с помощью директивы pragma:

1 #pragma comment(lib, "ntdll.lib")

Эта строчка добавляет файл ntdll.lib в список библиотек импорта, которым воспользуется компоновщик.

В архиве примеров к этой книге вы можете найти файл TebPebSelf.cpp, в котором приведены все рассмотренные нами способы доступа к TEB и PEB сегментам.

Доступ к TEB целевого процесса

Мы рассмотрели случай, когда приложение получает доступ к своим TEB сегментам. Такая задача редко возникает на практике, потому что все переменные доступны по своим именам и их не нужно искать в сегментах стека и динамической памяти. С другой стороны благодаря этой упрощённой задаче, мы разобрались в устройстве сегмента TEB.

Теперь перейдём к реальной практической задаче и рассмотрим методы доступа к сегментам TEB и PEB целевого процесса. В качестве цели воспользуемся любым стандартным Windows приложением.

Для тестирования дальнейших примеров необходимо выполнить следующие шаги:

- Запустить стандартное Windows приложение (например Notepad). Помните, что его разрядность совпадает с разрядностью Windows.

- Прочитайте PID процесса приложения с помощью Task Manager.

- Присвойте прочитанный PID переменной

pidфункцииmainв коде соответствующего примера:

1 DWORD pid = 5356;

- Скомпилируйте пример.

- Запустите его из командной строки с правами администратора.

После выполнения приложение напечатает результат в командную строку.

Повторение базового адреса TEB

Начнём с простейшего случая, когда целевой процесс – это однопоточное приложение. При его старте ОС назначает базовый адрес TEB главного потока. Очень часто этот адрес оказывается одним и тем же для 32-разрядных приложений. Воспользуемся этим наблюдением и составим простой алгоритм для чтения TEB сегмента целевого процесса:

- Прочитать базовый адрес TEB сегмента главного потока текущего процесса.

- Прочитать сегмент по этому же базовому адресу в адресном пространстве целевого процесса.

Листинг 3-8 демонстрирует реализацию этого алгоритма.

TebPebMirror.cpp 1 #include <windows.h> 2 #include <winternl.h> 3

4 BOOL SetPrivilege(HANDLE hToken, LPCTSTR lpszPrivilege, BOOL bEnablePrivilege)

5 {

6 // Смотрите реализацию этой функции в листинге 3-1

7 }

8

9 BOOL GetMainThreadTeb(DWORD dwPid, PTEB pTeb)

10 {

11 LPVOID tebAddress = NtCurrentTeb();

12 printf("TEB = %p\n", tebAddress);

13

14 HANDLE hProcess = OpenProcess(PROCESS_VM_READ, FALSE, dwPid);

15 if (hProcess == NULL)

16 return false;

17

18 if (ReadProcessMemory(hProcess, tebAddress, pTeb, sizeof(TEB), NULL) == FALSE)

19 {

20 CloseHandle(hProcess);

21 return false;

22 }

23

24 CloseHandle(hProcess);

25 return true;

26 }

27

28 int main()

29 {

30 HANDLE hProc = GetCurrentProcess();

31

32 HANDLE hToken = NULL;

33 if (!OpenProcessToken(hProc, TOKEN_ADJUST_PRIVILEGES, &hToken))

34 printf("Failed to open access token\n");

35

36 if (!SetPrivilege(hToken, SE_DEBUG_NAME, TRUE))

37 printf("Failed to set debug privilege\n");

38

39 DWORD pid = 7368;

40

41 TEB teb;

42 if (!GetMainThreadTeb(pid, &teb))

43 printf("Failed to get TEB\n");

44

45 printf("PEB = %p StackBase = %p\n", teb.ProcessEnvironmentBlock,

46 teb.Reserved1[1]);

47

48 return 0;

49 }

После запуска приложения TebPebMirror.cpp, в командной строке будут распечатаны базовые адреса трёх сегментов целевого процесса:

- TEB

- PEB

- Сегмент стека главного потока

Мы использовали уже знакомый нам метод предоставления привилегии SE_DEBUG_NAME для маркера доступа текущего процесса с помощью WinAPI-функций OpenProcessToken и SetPrivilege. После этого вызывается функция GetMainThreadTeb, которая принимает входным параметром PID целевого процесса и возвращает указатель на структуру TEB. Алгоритм GetMainThreadTeb следующий:

- Прочитать базовый адрес TEB сегмента текущего потока с помощью вызова

NtCurrentTeb. - Получить дескриптор целевого процесса с правами доступа

PROCESS_VM_READ. Для этого используется WinAPI-функцияOpenProcess. - Прочитать структуру

TEBцелевого процесса с помощью вызоваReadProcessMemory.

В общем случае, при старте нового процесса Windows назначает базовый адрес сегмента TEB произвольно. Для 32-разрядных приложений этот адрес часто оказывается одним и тем же. Но для 64-разрядных приложений, он меняется при каждом запуске. Поэтому рассмотренный нами метод доступа к TEB не рекомендуется применять в реальных ботах. Благодаря своей простоте он хорош только в качестве обучающего примера.

Приложение из листинга 3-8 успешно справляется с однопоточными целевыми процессами. Может ли оно работать с многопоточными? Да, но для этого надо немного изменить его код. Приложение должно создавать столько же вспомогательных потоков, сколько имеет целевой процесс. Для каждого потока надо прочитать базовый адрес соответствующего TEB сегмента. Затем через эти адреса можно пытаться получить доступ к сегментам TEB целевого процесса.

Узнать число потоков в целевом процессе можно с помощью отладчика WinDbg или OllyDbg. Достаточно открыть его карту памяти и посчитать число TEB сегментов в ней.

Для всех примеров этой главы важно помнить, что разрядность целевого процесса и вашего приложения должна быть одинаковой. Чтобы выбрать разрядность компилируемого приложения в Visual Studio, укажите желаемую целевую архитектуру в элементе интерфейса “Solution Platforms” (платформы для решения).

Перебор всех потоков целевого процесса

Попробуем найти надёжный способ чтения TEB сегментов целевого процесса. Обратимся к WinAPI. Он предоставляет функции прохода по всем потокам, работающим на данный момент в ОС. С их помощью мы можем узнать дескрипторы потоков целевого процесса. Зная эти дескрипторы можно прочитать все TEB сегменты через уже знакомую нам функцию NtQueryInformationThread.

WinAPI-функции прохода по списку активных потоков следующие:

-

CreateToolhelp32Snapshotделает снимок текущего состояния системы со всеми запущенными процессам, их потоками, модулями и сегментами динамической памяти. В функцию можно передать PID целевого процесса, тогда в снимок попадёт только он и его ресурсы. -

Thread32Firstначинает перебор потоков в указанном снимке состояния системы. Функция записывает результат своей работы в структуру типаTHREADENTRY32, переданную входным параметром по указателю. Эта структура содержит информацию о первом потоке в снимке. -

Thread32Nextпродолжает перебор потоков в указанном снимке. Имеет те же входные и выходные параметры, что и функцияThread32First.

Приложение TebPebTraverse.cpp из листинга 3-9 демонстрирует алгоритм перебора потоков.

TebPebTraverse.cpp 1 #include <windows.h> 2 #include <tlhelp32.h> 3 #include <winternl.h> 4

5 #pragma comment(lib,"ntdll.lib")

6

7 typedef struct _CLIENT_ID {

8 // Смотрите определение этой структуры в листинге 3-7

9 } CLIENT_ID, *PCLIENT_ID;

10

11 typedef struct _THREAD_BASIC_INFORMATION {

12 // Смотрите определение этой структуры в листинге 3-7

13 } THREAD_BASIC_INFORMATION, *PTHREAD_BASIC_INFORMATION;

14

15 typedef enum _THREADINFOCLASS2

16 {

17 // Смотрите определение этой структуры в листинге 3-7

18 } THREADINFOCLASS2;

19

20 PTEB GetTeb(HANDLE hThread)

21 {

22 THREAD_BASIC_INFORMATION threadInfo;

23 NTSTATUS result = NtQueryInformationThread(hThread,

24 (THREADINFOCLASS)ThreadBasicInformation,

25 &threadInfo, sizeof(threadInfo), NULL);

26 if (result)

27 {

28 printf("NtQueryInformationThread return error: %d\n", result);

29 return NULL;

30 }

31 return reinterpret_cast<PTEB>(threadInfo.TebBaseAddress);

32 }

33

34 void ListProcessThreads(DWORD dwOwnerPID)

35 {

36 HANDLE hThreadSnap = INVALID_HANDLE_VALUE;

37 THREADENTRY32 te32;

38

39 hThreadSnap = CreateToolhelp32Snapshot(TH32CS_SNAPTHREAD, 0);

40

41 if (hThreadSnap == INVALID_HANDLE_VALUE)

42 return;

43

44 te32.dwSize = sizeof(THREADENTRY32);

45

46 if (!Thread32First(hThreadSnap, &te32))

47 {

48 CloseHandle(hThreadSnap);

49 return;

50 }

51

52 DWORD result = 0;

53 do

54 {

55 if (te32.th32OwnerProcessID == dwOwnerPID)

56 {

57 printf("\n THREAD ID = 0x%08X", te32.th32ThreadID);

58

59 HANDLE hThread = OpenThread(THREAD_ALL_ACCESS, FALSE,

60 te32.th32ThreadID);

61 PTEB pTeb = GetTeb(hThread);

62 printf("\n TEB = %p\n", pTeb);

63

64 CloseHandle(hThread);

65 }

66 } while (Thread32Next(hThreadSnap, &te32));

67

68 printf("\n");

69 CloseHandle(hThreadSnap);

70 }

71

72 int main()

73 {

74 DWORD pid = 4792;

75

76 ListProcessThreads(pid);

77

78 return 0;

79 }

Это приложение выводит в консоль список потоков целевого процесса. Для каждого из них указывается идентификатор, назначенный ОС (аналог PID для потока), и базовый адрес соответствующего TEB сегмента.

Вся работа приложения происходит в функции ListProcessThreads, в которую передаётся PID целевого процесса. Для создания снимка состояния системы и работы с ним привилегия SE_DEBUG_NAME не требуется. Поэтому при запуске примера будет достаточно предоставить ему только права администратора.

Алгоритм работы функции ListProcessThreads следующий:

- Сделать снимок состояния системы через WinAPI вызов

CreateToolhelp32Snapshot. - Начать проход по потокам в снимке с помощью функции

Thread32First. - Сравнить PID процесса, которому принадлежит последний прочитанный поток, с PID целевого процесса.

- Если идентификаторы совпадают, прочитать

TEBструктуру этого потока с помощью функцииGetTeb. - Вывести в консоль полученную информацию о потоке.

- Перейти к следующему потоку в снимке состояния системы через вызов

Thread32Next. Повторить шаги 3, 4, 5 для каждого потока в снимке.

Метод доступа к TEB из листинга 3-9 надёжен и работает для многопоточных целевых процессов любой разрядности. Применяйте в своих приложениях именно его.

Может быть не совсем понятно, как различать потоки при переборе их функцией Thread32Next. Например, вы ищете TEB главного потока. Структура THREADENTRY32 не содержит идентификатор потока в терминах процесса. Вместо этого в ней есть только глобальный ID, которым пользуется менеджер объектов Windows.

При использовании функции Thread32Next можно полагаться на порядок следования TEB сегментов в адресном пространстве процесса. Другими словами, TEB сегмент с наибольшим базовым адресом соответствует главному потоку (ID которого равен 0). Следующий за ним сегмент с меньшим адресом соответствует потоку с ID 1 в терминах процесса и т.д. Вы можете проверить порядок следования TEB сегментов с помощью отладчика WinDbg.

Доступ к динамической памяти

Мы рассмотрели метод чтения базового адреса сегмента динамической памяти по умолчанию из структуры PEB. Однако, у процесса может быть несколько таких сегментов. К ним можно получить доступ через WinAPI-функции. Они позволяют перебрать все сегменты динамической памяти указанного процесса. Алгоритм их использования очень похож на перебор активных потоков в снимке состояния системы.

Следующие WinAPI-функции позволяют получить доступ к сегментам динамической памяти:

-

CreateToolhelp32Snapshotуже знакомая нам функция, которая создаёт снимок текущего состояния системы. -

Heap32ListFirstначинает перебор сегментов динамической памяти, попавших в указанный снимок. Результат работы функции сохраняется в структуре типаHEAPLIST32. -

Heap32ListNextпродолжает перебор сегментов в снимке. Имеет те же входные и выходные параметры, что и функцияHeap32ListFirst.

WinaAPI также предоставляет две функции для перебора блоков сегментов динамической памяти: Heap32First и Heap32Next. Мы не будем их использовать в примерах этой главы.

Листинг 3-10 демонстрирует перебор сегментов динамической памяти целевого процесса.

HeapTraverse.cpp 1 #include <windows.h> 2 #include <tlhelp32.h> 3

4 void ListProcessHeaps(DWORD pid)

5 {

6 HEAPLIST32 hl;

7

8 HANDLE hHeapSnap = CreateToolhelp32Snapshot(TH32CS_SNAPHEAPLIST, pid);

9

10 hl.dwSize = sizeof(HEAPLIST32);

11

12 if (hHeapSnap == INVALID_HANDLE_VALUE)

13 {

14 printf("CreateToolhelp32Snapshot failed (%d)\n", GetLastError());

15 return;

16 }

17

18 if (Heap32ListFirst(hHeapSnap, &hl))

19 {

20 do

21 {

22 printf("\nHeap ID: 0x%lx\n", hl.th32HeapID);

23 printf("\Flags: 0x%lx\n", hl.dwFlags);

24 } while (Heap32ListNext(hHeapSnap, &hl));

25 }

26 else

27 printf("Cannot list first heap (%d)\n", GetLastError());

28

29 CloseHandle(hHeapSnap);

30 }

31

32 int main()

33 {

34 DWORD pid = 6712;

35

36 ListProcessHeaps(pid);

37

38 return 0;

39 }

Это приложение выводит в консоль базовый адрес и флаги каждого сегмента динамической памяти целевого процесса. ID каждого сегмента соответствует его базовому адресу. Флаги важны, поскольку позволяют отличать сегменты друг от друга. Например, сегмент динамической памяти по умолчанию всегда имеет ненулевые флаги.

Функция ListProcessHeaps очень похожа по принципу работы на ListProcessThreads из листинга 3-9. Её алгоритм выглядит следующим образом:

- Сделать снимок состояния системы с ресурсами только целевого процесса через вызов

CreateToolhelp32Snapshot. - Начать проход по сегментам динамической памяти в снимке с помощью функции

Heap32ListFirst. - Вывести в консоль ID и флаги текущего сегмента.

- Повторить шаг 3 для всех сегментов в снимке, которые перебираются функцией

Heap32ListNext.

Сегменты динамической памяти перебираются в порядке увеличения их ID. Сегмент с меньшим ID будет пройден раньше, чем сегмент с большим. Эта информация может помочь, когда вам понадобится отличить один сегмент от другого.

Выводы

Мы рассмотрели методы чтения базовых адресов сегментов стека и динамической памяти, которые могут содержать состояние игровых объектов. Любой внутриигровой бот использует их в том или ином виде для доступа к памяти игрового приложения.

Пример бота для Diablo 2

Обзор игры Diablo 2

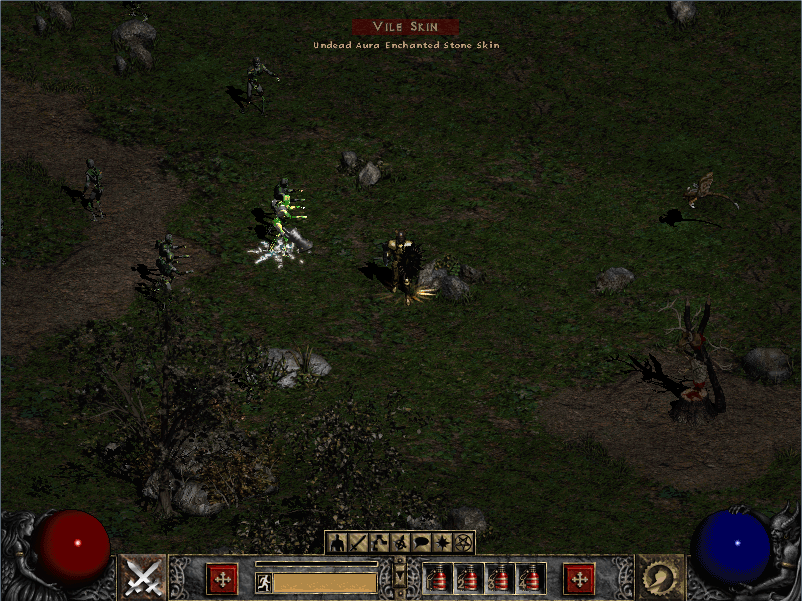

Мы узнали достаточно, чтобы написать простого внутриигрового бота. Он будет автоматизировать некоторые действия в известной RPG Diablo 2. Её игровой процесс типичен для жанра: игрок должен выполнять квесты, убивать монстров и развивать своего персонажа.

Наш бот будет следить за состоянием игрового персонажа. Как только один из его параметров (например здоровье) опустится ниже порогового значения, бот будет выполнять некоторое действие (например использовать зелье лечения).

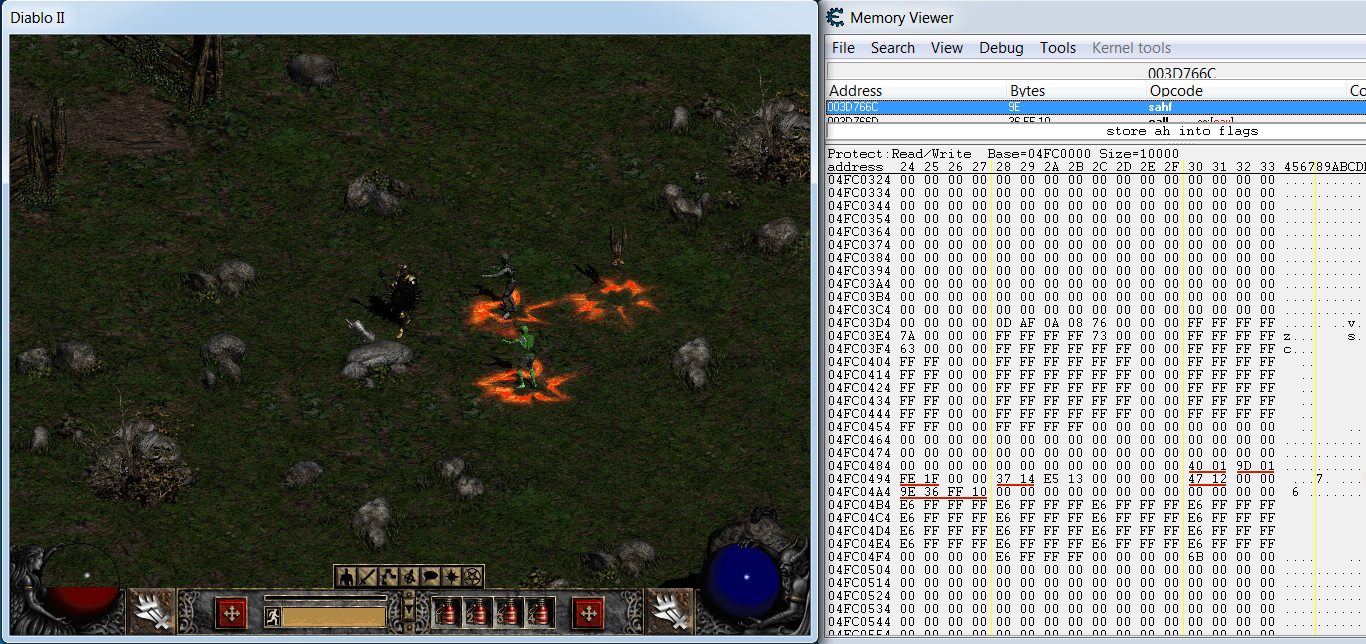

Перед тем как начать писать код, познакомимся с интерфейсом игры. Скриншот окна Diablo 2 приведён на иллюстрации 3-15. В центре находится игровой персонаж. Слева и справа от него – монстры, один из которых выделен курсором мыши. В нижней части окна находится панель управления. На ней есть четыре слота с зельями лечения, которые привязаны к горячим клавишам. Наш бот будет использовать предметы в этих слотах по мере необходимости.

Все параметры персонажа приведены на иллюстрации 3-16. На ней вы видите два открытых внутриигровых окна: левое и правое. В верхней части левого находится общая информация о персонаже: имя Kain, класс Paladin, уровень 70, очки опыта 285160782. Ниже указаны параметры персонажа, влияющие на игровую механику. Например, “Strength” (сила) определяет урон, наносимый противнику при ударе.

Правое окно на иллюстрации 3-16 отображает дерево способностей персонажа. Способности позволяют наносить больше урона противникам. Каждая из них имеет уровень, который определяет её эффективность. Более подробная информация о параметрах и способностях персонажа доступна на Wiki.

В Diablo 2 есть два режима игры: однопользовательский и многопользовательский. Мы будем рассматривать только однопользовательский. В нём вы сможете останавливать игру под отладчиком в любой момент на неограниченное время, чтобы исследовать адресное пространство её процесса. В многопользовательском режиме этому будут мешать тайм-ауты. Если игровой клиент не отвечает какое-то время, сервер его отключает.

Чтобы протестировать нашего бота, вы можете купить игру Diablo 2 на официальном сайте разработчика. Альтернативное решение – воспользоваться бесплатным клоном игры под названием Flaire. В этом случае вам придётся немного изменить код бота самостоятельно. Diablo 2 отличается от своего клона интерфейсом и сложностью. Память процесса оригинальной игры намного сложнее анализировать из-за большого количество вспомогательных библиотек.

Задачи бота

Прежде всего, чётко определим наши цели. Мы не собираемся взламывать игру, то есть нарушать её правила и вмешиваться в механику игрового процесса. Примеры подобных взломов вы можете найти в статьях Jan Miller:

- extreme-gamerz.org/diablo2/viewdiablo2/hackingdiablo2

- www.battleforums.com/threads/howtohackd2-edition-2.111214

Наш бот следует правилам игры. Он реагирует на изменение состояния персонажа и симулирует действие. При этом параметры всех игровых объектов меняются согласно правилам. Процесс Diablo 2 продолжает работать по своим оригинальным алгоритмам так же, как если бы действия совершал игрок.

Мы рассмотрели параметры персонажа. Из них проще всего контролировать уровень здоровья. Он уменьшается, когда игрок получает урон от монстров. При использовании зелья лечения – увеличивается. Учитывая эту механику, наш бот может работать по следующему алгоритму:

- Прочитать текущий уровень здоровья игрового персонажа.

- Сравнить этот уровень с пороговым значением.

- Если здоровье меньше порога, использовать зелье лечения.

Этот алгоритм позволит игровому персонажу выживать до тех пор, пока у него остаются зелья лечения. Однако, несмотря на кажущуюся простоту, для реализации бота нам придётся хорошо разобраться в структуре памяти процесса Diablo 2.

Исследование памяти процесса Diablo 2

Мы готовы приступить к исследованию памяти процесса Diablo 2. Наша задача – найти переменную, которая хранит значение текущего здоровья персонажа.

Выполним предварительную настройку окна Diablo 2, чтобы с ним было удобнее работать. Сразу после установки игра запускается в полноэкранном режиме. Это неудобно, если приходится часто переключаться на отладчик или сканер памяти.

Чтобы запустить игру в оконном режиме, выполните следующие действия:

- Щёлкните правой кнопкой мыши по иконке “Diablo II” на рабочем столе. В открывшемся меню выберите пункт “Properties” (свойства).

- В диалоге “Properties” перейдите на вкладку “Shortcut” (ярлык).

- В поле “Target” (объект) добавить параметр “-w”. В результате полная команда запуска приложения будет выглядеть так:

1 "C:\DiabloII\Diablo II.exe" -w

Если вы запустите Diablo 2 через настроенную иконку на рабочем столе, приложение откроется в оконном режиме. Чтобы начать игру, нажмите кнопку “Single player” (одиночная игра) в главном меню и создайте нового персонажа.

Поиск параметров персонажа

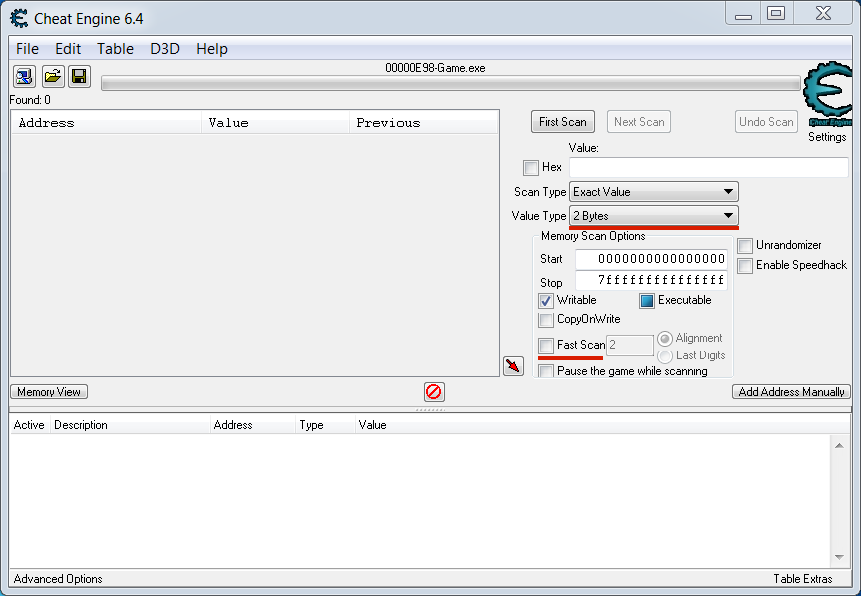

Найдём уровень здоровья игрового персонажа в памяти процесса Diablo 2. Для этого воспользуемся сканером Cheat Engine. Он разработан именно для решения подобных задач.

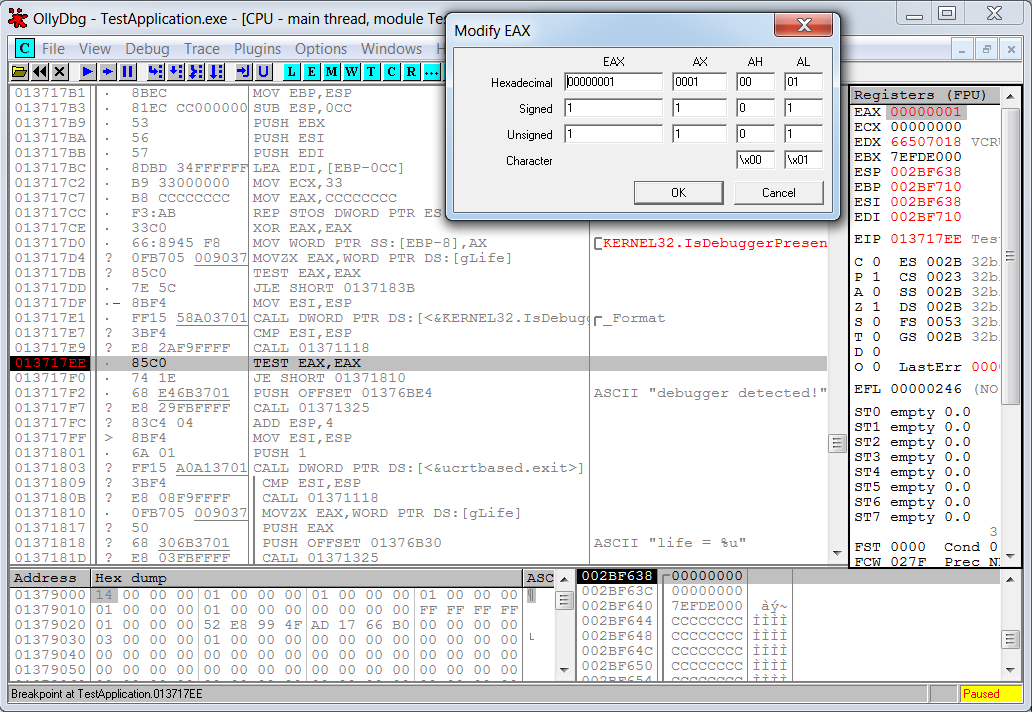

Если вы попробуете найти уровень здоровья по его текущему значению без предварительной настройки Cheat Engine, поиск не даст результата. Вероятнее всего, после первого сканирования вы получите длинный список предполагаемых адресов. При повторном поиске (кнопка “Next Scan”) после изменения уровня здоровья персонажа, список результатов станет пустым.

Прямолинейный подход не заработал. Это совершенно нормально для больших и сложных приложений, как Diablo 2. В памяти процесса находится очень много игровых объектов, причём параметры некоторых из них совпадают. Мы не знаем, как именно они хранятся в памяти. Поэтому будет разумно сначала разобраться с этим вопросом. Если мы сможем найти нужный нам объект в памяти, получить доступ к его параметрам будет очень просто.

Ещё раз обратимся к окну с параметрами игрового персонажа. Значения некоторых из них наверняка уникальны и не встречаются у других игровых объектов. Какие именно? Возможны следующие варианты:

1. Имя персонажа

Очень маловероятно, что есть объект с тем же именем, которое игрок дал своему персонажу. Если это всё-таки произошло, всегда можно создать нового персонажа с другим уникальным именем.

2. Очки опыта

Это длинное положительное целочисленное число. Число такого размера может встретиться в другом объекте только случайно. Если Cheat Engine всё же нашёл несколько потенциальных адресов, очки опыта персонажа очень просто увеличить. Убейте одного-двух монстров и выполните повторное сканирование памяти кнопкой “Next Scan”.

3. Значение выносливости

Это ещё одно длинное число, которое определяет, как долго игрок способен быстро двигаться по карте. Его очень просто уменьшить: для этого достаточно перемещать персонажа вне города.

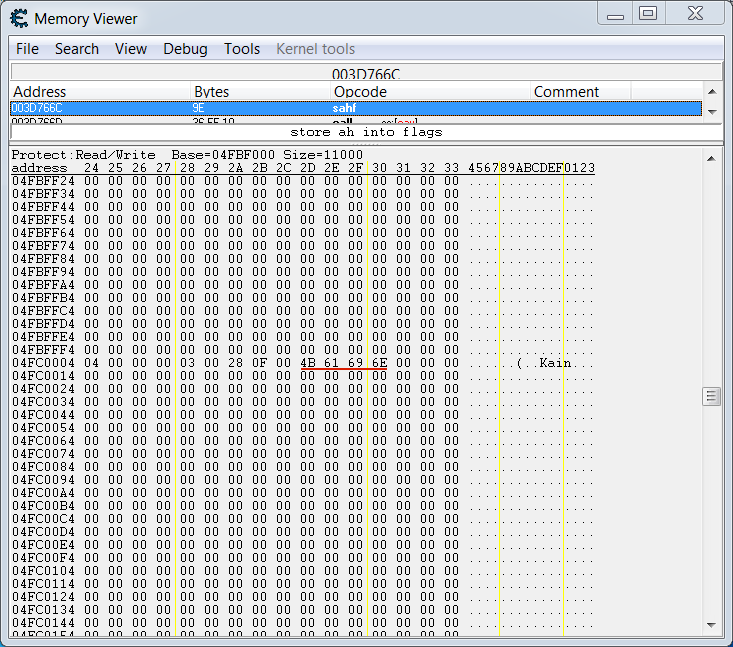

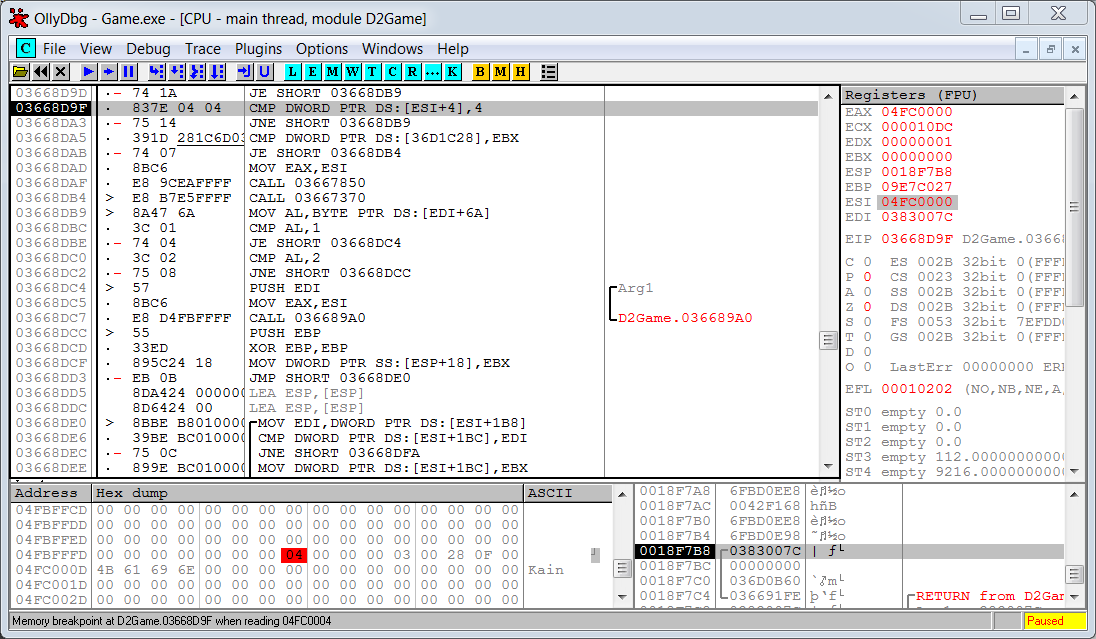

Из всех вариантов, предлагаю искать очки опыта персонажа. Если вы только начали игру, вам нужно убить нескольких монстров, чтобы этот параметр стал больше нуля. Иллюстрация 3-17 демонстрирует окно Cheat Engine с возможным результатом поиска. Сканер нашёл несколько переменных с одинаковым значением. Только некоторые из них относятся к объекту игрового персонажа. Другие могут быть связаны с интерфейсом игры и выводом информации на экран.

Теперь определим, какие из найденных параметров относятся к объекту персонажа. Тип сегмента, в котором они хранятся, может дать нам подсказку.

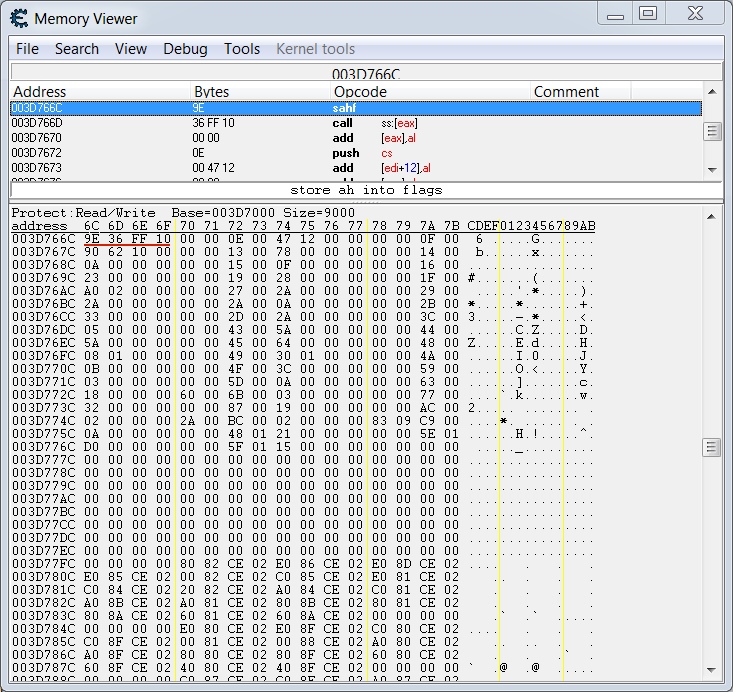

Запустите отладчик WinDbg, подключитесь к работающему процессу Diablo 2 и выполните команду !address. Сегменты с найденными параметрами выглядят следующим образом:

1 + 0`003c0000 0`003e0000 0`00020000 MEM_PRIVATE MEM_COMMIT PAGE_READWRITE <unknown>

2 + 0`03840000 0`03850000 0`00010000 MEM_PRIVATE MEM_COMMIT PAGE_READWRITE <unknown>

3 + 0`03850000 0`03860000 0`00010000 MEM_PRIVATE MEM_COMMIT PAGE_READWRITE <unknown>

4 + 0`04f50000 0`04fd0000 0`00080000 MEM_PRIVATE MEM_COMMIT PAGE_READWRITE <unknown>

Отладчик не смог определить тип этих сегментов и указал, что он неизвестен (“unknown”). Мы знаем, что WinDbg умеет корректно определять сегменты стека и динамической памяти. Если тип неизвестен, скорее всего, это не первое и не второе.

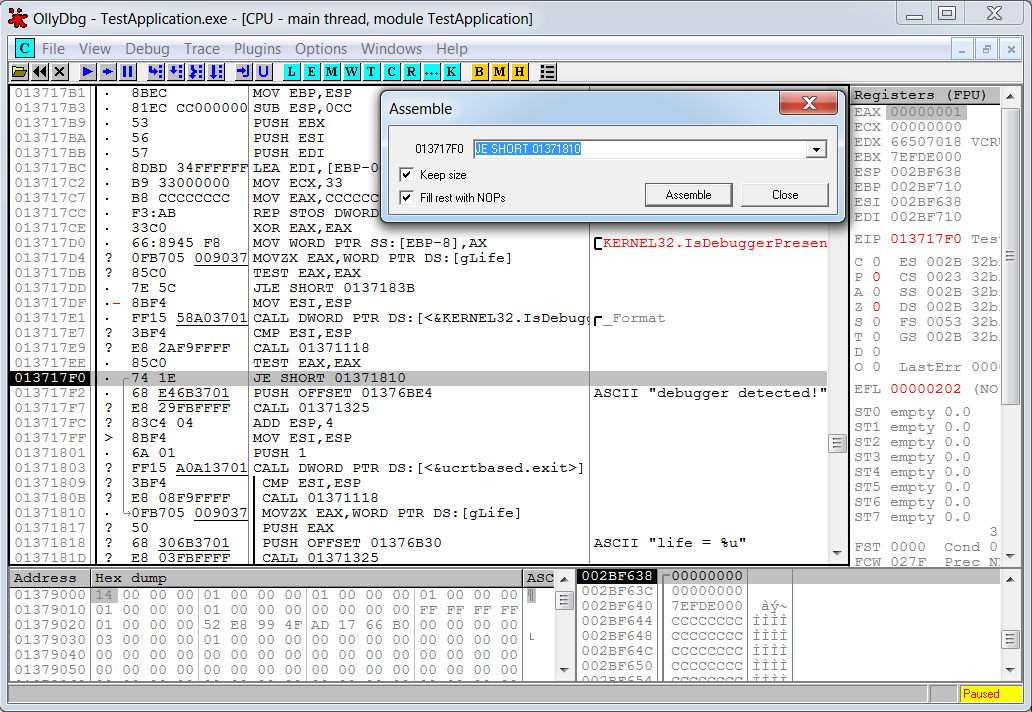

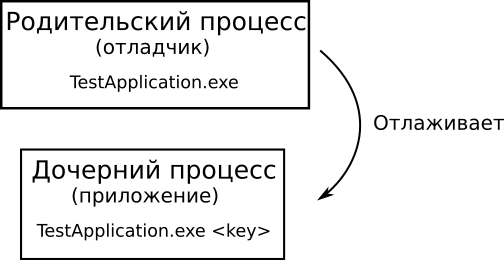

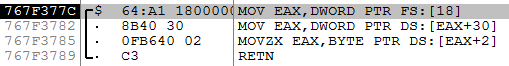

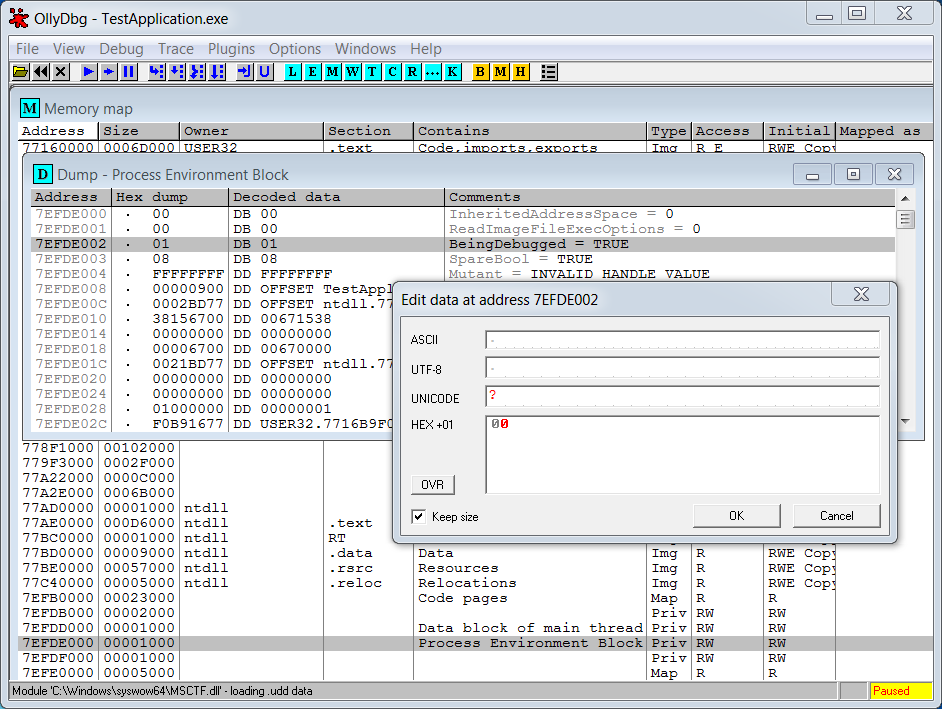

Сегменты неизвестного типа может выделять WinAPI-функция VirtualAllocEx. Чтобы это проверить, воспользуемся простым тестовым приложением. Файл VirtualAllocEx.cpp с его исходным кодом есть в архиве с примерами для этой книги. Если вы запустите приложение под отладчиком WinDbg и прочитаете его адресное пространство, вы увидите один сегмент с неизвестным типом. Функция VirtualAllocEx выделяет его и возвращает базовый адрес.